Mục lục:

- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:47.

Tổng thể, McAfee Mobile Security làm một tốt công việc bảo vệ thiết bị Android khỏi phần mềm độc hại và trộm cắp. Tuy nhiên, mức giá quá cao của nó khiến nó khó được giới thiệu. Incontrast, Avast Bảo mật di động hoàn toàn miễn phí và có nhiều tính năng chống trộm hơn.

Về mặt này, Webroot có phải là một phần mềm chống vi-rút tốt không?

Webroot SecureAnywhere AntiVirus là một tốt công cụ để bảo vệ bạn khỏi các mối đe dọa trực tuyến. Không bao gồm tường lửa cá nhân và trình quản lý mật khẩu, vì vậy nó giữ cho hệ thống của bạn an toàn khi bạn duyệt web.

Tương tự, bảo mật di động McAfee có hoạt động trên iPhone không? Của bạn điện thoại Iphone . Giữ cuộc sống cá nhân của bạn cá nhân với đầu ngành McAfee ® Bảo mật di động vì điện thoại Iphone và iPad. Sao lưu và khôi phục dữ liệu, mã PIN bảo vệ ảnh và thiết bị của bạn hoặc xác định vị trí thiết bị bị mất của bạn bằng cách kích hoạt báo thức. Bạn cũng có thể bắt kẻ trộm bằng cách nhận được ảnh của người đó đang giữ thiết bị của bạn.

Một người cũng có thể hỏi, làm cách nào để sử dụng bảo mật di động McAfee?

Trung tâm kiến thức

- Tải xuống và cài đặt Mobile Security trên thiết bị của bạn.

- Mở Mobile Security và kích hoạt bằng tùy chọn Đăng nhập.

- Chọn quốc gia thích hợp.

- Nhập địa chỉ email McAfee và mật khẩu của bạn.

- Nhấp vào Tiếp tục.

- Chọn đăng ký có sẵn mà bạn muốn sử dụng.

- Nhấp vào Tiếp tục.

Webroot có phải là tường lửa không?

Các chương trình chống vi rút như Webroot có nhiều công cụ bạn cần để bảo vệ máy tính của mình. MỘT bức tường lửa , onetool chống lại phần mềm độc hại, đi kèm với Webroot và có thể hoạt động với các thành phần chống vi-rút của ứng dụng để tăng cường bảo mật cho máy tính của bạn.

Đề xuất:

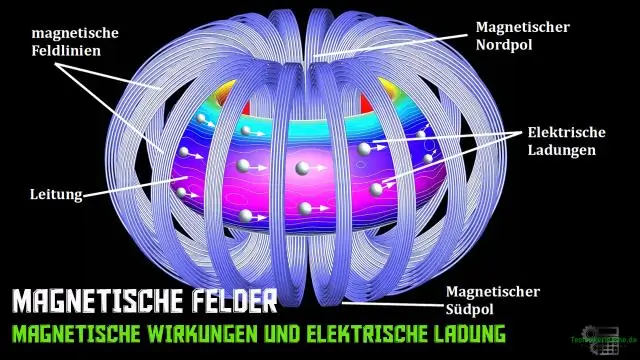

Các dải bảo mật từ tính hoạt động như thế nào?

Dải được lót bằng vật liệu từ tính với 'độ cứng' từ tính vừa phải. Sự phát hiện xảy ra khi phát ra sóng hài và tín hiệu được tạo ra bởi phản ứng từ của vật liệu trong từ trường tần số thấp. Khi vật liệu sắt từ bị từ hóa, nó sẽ biến dải kim loại vô định hình thành bão hòa

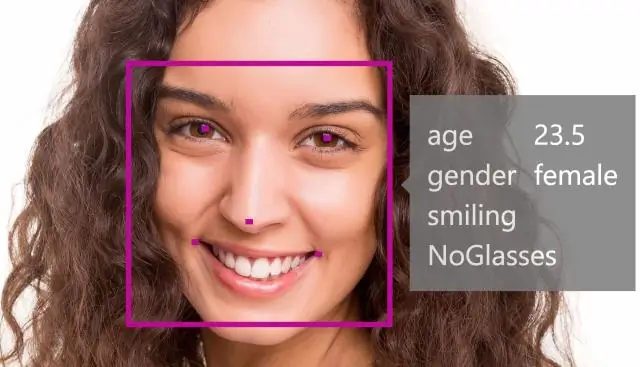

API khuôn mặt của Microsoft hoạt động như thế nào?

Azure Face API sử dụng các thuật toán khuôn mặt dựa trên đám mây hiện đại để phát hiện và nhận dạng khuôn mặt người trong hình ảnh. Khả năng của nó bao gồm các tính năng như nhận diện khuôn mặt, xác minh khuôn mặt và nhóm khuôn mặt để sắp xếp các khuôn mặt thành các nhóm dựa trên sự giống nhau về hình ảnh của chúng

Công cụ bảo mật tương phản hoạt động như thế nào?

Độ tương phản giúp thực hiện kiểm tra nhanh chóng và chính xác bằng cách sử dụng tác nhân đo các ứng dụng bằng cảm biến. Các cảm biến xem xét luồng dữ liệu trong thời gian thực và phân tích ứng dụng từ bên trong để giúp tìm ra các lỗ hổng trong: Thư viện, khuôn khổ và mã tùy chỉnh. Thông tin cấu hình

CHAP bảo vệ mật khẩu hoặc bí mật được chia sẻ như thế nào trong quá trình xác thực?

CHAP cung cấp khả năng bảo vệ chống lại các cuộc tấn công phát lại của đồng đẳng thông qua việc sử dụng một số nhận dạng thay đổi tăng dần và một giá trị thử thách thay đổi. CHAP yêu cầu cả máy khách và máy chủ biết bản rõ của bí mật, mặc dù nó không bao giờ được gửi qua mạng

Bảo mật AWS hoạt động như thế nào?

Là khách hàng của AWS, bạn sẽ được hưởng lợi từ các trung tâm dữ liệu AWS và một mạng được cấu trúc để bảo vệ thông tin, danh tính, ứng dụng và thiết bị của bạn. AWS cho phép bạn tự động hóa các tác vụ bảo mật thủ công để bạn có thể chuyển trọng tâm sang mở rộng quy mô và đổi mới doanh nghiệp của mình. Ngoài ra, bạn chỉ trả tiền cho các dịch vụ mà bạn sử dụng