- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:46.

Sự tương phản giúp thực hiện kiểm tra một cách nhanh chóng và chính xác bằng cách sử dụng tác nhân đo các ứng dụng có cảm biến. Các cảm biến xem xét luồng dữ liệu trong thời gian thực và phân tích ứng dụng từ bên trong để giúp tìm ra các lỗ hổng trong: Thư viện, khuôn khổ và mã tùy chỉnh. Thông tin cấu hình.

Trong đó, bảo mật tương phản hoạt động như thế nào?

Bảo mật tương phản làm cho phần mềm tự bảo vệ để phần mềm có thể tự bảo vệ khỏi các lỗ hổng và các cuộc tấn công. Sự tương phản loại bỏ rủi ro đối với các ứng dụng phần mềm và dữ liệu của chúng. Tích hợp Sự tương phản liền mạch trên ngăn xếp ứng dụng. Nó có thể dễ dàng mở rộng trên danh mục ứng dụng của bạn và các bên liên quan.

Người ta cũng có thể hỏi, mã bảo mật là gì? Bảo mật dưới dạng mã là về việc xây dựng Bảo vệ vào các công cụ và thực hành DevOps, biến nó trở thành một phần thiết yếu của chuỗi công cụ và quy trình làm việc. Bảo mật dưới dạng mã sử dụng Phân phối liên tục làm xương sống kiểm soát và động cơ tự động hóa cho Bảo vệ và tuân thủ.

Câu hỏi đặt ra là, công cụ bảo mật Contrast là gì?

Bảo mật tương phản là một sản phẩm mang tính cách mạng giúp thiết bị các ứng dụng của bạn bằng các cảm biến để phát hiện Bảo vệ lỗ hổng trong mã của bạn và bảo vệ các ứng dụng của bạn chống lại các cuộc tấn công. Tìm kiếm Bảo mật tương phản.

Cuối cùng là gì?

Kiểm tra bảo mật ứng dụng tương tác ( IAST ) là một thuật ngữ chỉ các công cụ kết hợp các ưu điểm của Kiểm tra bảo mật ứng dụng tĩnh (SAST) và Kiểm tra bảo mật ứng dụng động (DAST). Nó là một thuật ngữ chung chung, vì vậy IAST các công cụ có thể khác nhau rất nhiều trong cách tiếp cận của chúng để kiểm tra tính bảo mật của ứng dụng web.

Đề xuất:

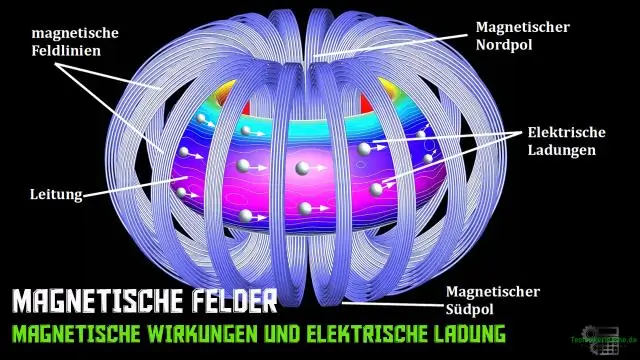

Các dải bảo mật từ tính hoạt động như thế nào?

Dải được lót bằng vật liệu từ tính với 'độ cứng' từ tính vừa phải. Sự phát hiện xảy ra khi phát ra sóng hài và tín hiệu được tạo ra bởi phản ứng từ của vật liệu trong từ trường tần số thấp. Khi vật liệu sắt từ bị từ hóa, nó sẽ biến dải kim loại vô định hình thành bão hòa

Công tắc chuyển tự động là gì? Nó hoạt động như thế nào?

Công tắc chuyển hoàn toàn tự động giám sát điện áp đến từ đường dây điện, suốt ngày đêm. Khi nguồn điện bị ngắt, công tắc chuyển tự động ngay lập tức cảm nhận được sự cố và báo hiệu máy phát điện khởi động

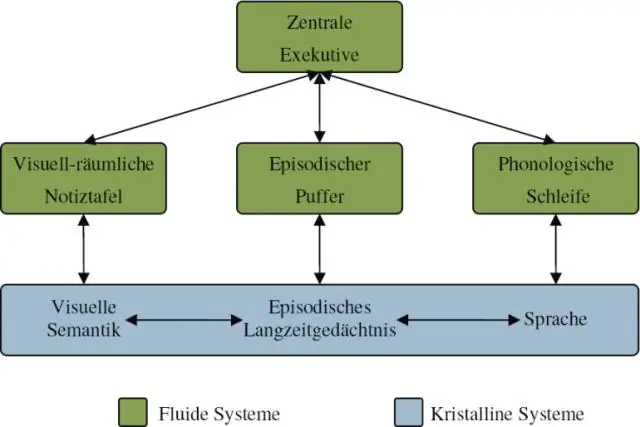

Bộ nhớ hoạt động hoạt động như thế nào theo mô hình của Baddeley?

Mô hình bộ nhớ làm việc của Baddeley. Mô hình của Baddeley cho rằng bộ nhớ làm việc giống như một hệ thống gồm nhiều phần, và mỗi hệ thống đảm nhiệm một chức năng khác nhau. Mỗi phần chỉ có thể xử lý rất nhiều và các thành phần của hệ thống này, theo Baddeley, hoạt động ít nhiều độc lập với nhau

Trí tưởng tượng hoạt động như thế nào?

Giống như nhiều chức năng của tâm trí con người, các nhà khoa học vẫn chưa hiểu đầy đủ về trí tưởng tượng. Người ta cho rằng trí tưởng tượng liên quan đến một mạng lưới giúp chia sẻ thông tin trên các vùng khác nhau của não. Tất cả các vùng khác nhau này kết hợp với nhau để hình thành các hình ảnh tinh thần trong đầu chúng ta

Bảo mật AWS hoạt động như thế nào?

Là khách hàng của AWS, bạn sẽ được hưởng lợi từ các trung tâm dữ liệu AWS và một mạng được cấu trúc để bảo vệ thông tin, danh tính, ứng dụng và thiết bị của bạn. AWS cho phép bạn tự động hóa các tác vụ bảo mật thủ công để bạn có thể chuyển trọng tâm sang mở rộng quy mô và đổi mới doanh nghiệp của mình. Ngoài ra, bạn chỉ trả tiền cho các dịch vụ mà bạn sử dụng