Outlook 2010/2013/2016/2019: Nhấp vào Tệp> Thông tin> Cài đặt tài khoản> DelegateAccess. Nhấp vào Thêm. Chọn hộp thư từ Sổ địa chỉ. Nếu bạn cần người dùng có quyền truy cập một phần vào hộp thư của mình, bạn có thể chỉ định cấp độ truy cập trên màn hình tiếp theo. Bấm OK. Sửa đổi lần cuối: 2025-01-22 17:01

Bạn không chỉ có thể sử dụng bất kỳ bàn di chuột Bluetooth nào để điều khiển con trỏ chọn văn bản trên iPad, bạn có thể sử dụng chuột giống như bạn làm trên aMac - nhấp vào các nút ở bất kỳ đâu trong toàn bộ giao diện người dùng iPad. Tính năng này không được bật theo mặc định. Sửa đổi lần cuối: 2025-01-22 17:01

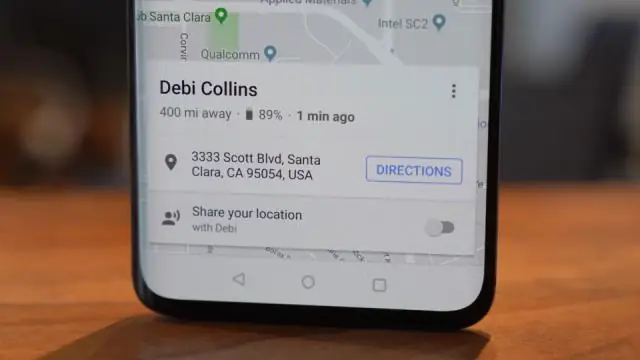

Phương pháp 1. Đi tới Cài đặt và tìm tùy chọn có tênLocation và đảm bảo rằng các dịch vụ vị trí của bạn là KHÔNG. Bây giờ tùy chọn đầu tiên trong Vị trí phải là Chế độ, hãy nhấn vào nó và đặt nó thành Độ chính xác cao. Điều này sử dụng GPS của bạn cũng như Wi-Fi và mạng di động của bạn để ước tính vị trí của bạn. Sửa đổi lần cuối: 2025-01-22 17:01

Python OpenCV | cv2. OpenCV-Python là một thư viện liên kết Python được thiết kế để giải quyết các vấn đề về thị giác máy tính. cv2. phương thức imread () tải một hình ảnh từ tệp được chỉ định. Sửa đổi lần cuối: 2025-01-22 17:01

Các tham số phương thức được chú thích bằng @RequestParam là bắt buộc theo mặc định. Điều này có nghĩa là nếu tham số không có trong yêu cầu, chúng tôi sẽ gặp lỗi: sẽ gọi chính xác phương thức. Khi tham số không được chỉ định, tham số phương thức bị ràng buộc là null. Sửa đổi lần cuối: 2025-01-22 17:01

Nếu dằm nằm dưới bề mặt da, hãy dùng cồn tẩy rửa để làm sạch kim khâu sắc nhọn. Nhẹ nhàng nâng hoặc bẻ da trên dằm bằng kim đã khử trùng. Nhấc đầu dằm ra để bạn có thể dùng nhíp gắp và kéo nó ra. Sửa đổi lần cuối: 2025-01-22 17:01

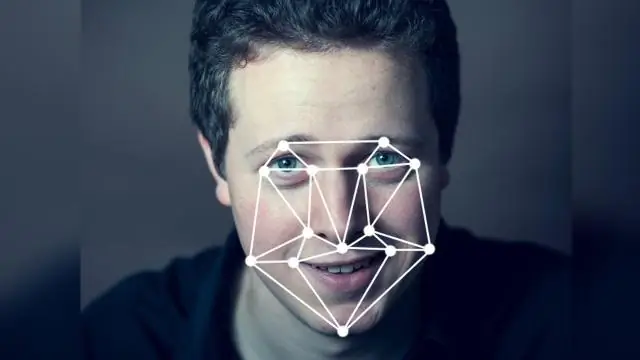

Để gán nhãn cho một khuôn mặt trong Google Photos, hãy nhấp hoặc nhấn vào hộp tìm kiếm, sau đó chọn một khuôn mặt. Sau đó, nhập tên để bạn có thể dễ dàng tìm thấy ảnh của người này trong Google Photos. Bạn sẽ có thể thay đổi tên nhãn bất kỳ lúc nào, xóa ảnh khỏi nhãn và nhóm các khuôn mặt giống nhau trong cùng một nhãn. Sửa đổi lần cuối: 2025-01-22 17:01

Về lý thuyết, các tệp bị nhiễm sẽ không hoạt động trong chế độ này, giúp bạn dễ dàng xóa chúng hơn. Trên thực tế, nhiều loại vi-rút mới có thể chạy ngay cả trong Chế độ an toàn, khiến nó không an toàn cho lắm. May mắn thay, hầu hết các phần mềm chống vi-rút đều có thể quét sạch ngay cả những vi-rút xấu nhất mà không cần phải rời khỏi chế độ Bình thường. Sửa đổi lần cuối: 2025-01-22 17:01

Mã thông báo web JSON (JWT, RFC 7519) là một cách để mã hóa các xác nhận quyền sở hữu trong tài liệu JSON sau đó được ký. JWT có thể được sử dụng làm Mã thông báo mang OAuth 2.0 để mã hóa tất cả các phần có liên quan của mã thông báo truy cập vào chính mã thông báo truy cập thay vì phải lưu trữ chúng trong cơ sở dữ liệu. Sửa đổi lần cuối: 2025-01-22 17:01

Thực hiện một trong những thao tác sau: (Photoshop) Chọn Tệp> Tự động hóa> Gói ảnh. Nếu bạn có nhiều hình ảnh đang mở, Gói Hình ảnh sử dụng hình ảnh trên cùng. (Cầu nối) Chọn Công cụ> Photoshop> Gói ảnh. Sửa đổi lần cuối: 2025-01-22 17:01

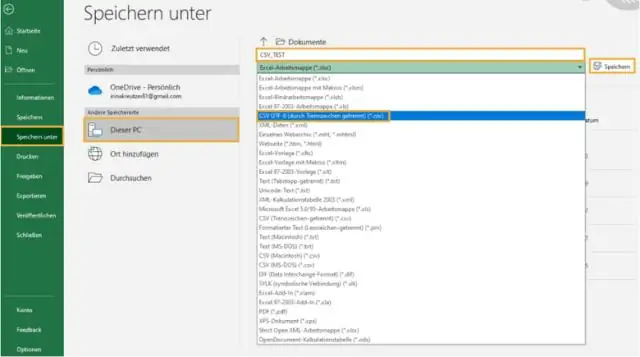

Lưu Tệp Excel dưới dạng Tệp CSV Trong bảng tính Excel của bạn, bấm Tệp. Nhấp vào Lưu dưới dạng. Nhấp vào Duyệt qua để chọn nơi bạn muốn lưu tệp của mình. Chọn 'CSV' từ menu thả xuống 'Lưu dưới dạng'. Nhấp vào để lưu. Sửa đổi lần cuối: 2025-01-22 17:01

AUFS là một hệ thống tệp liên hợp, có nghĩa là nó xếp nhiều thư mục trên một máy chủ Linux duy nhất và trình bày chúng dưới dạng một thư mục duy nhất. Các thư mục này được gọi là các nhánh trong thuật ngữ AUFS và các lớp trong thuật ngữ Docker. Quá trình hợp nhất được gọi là sự gắn kết công đoàn. Sửa đổi lần cuối: 2025-01-22 17:01

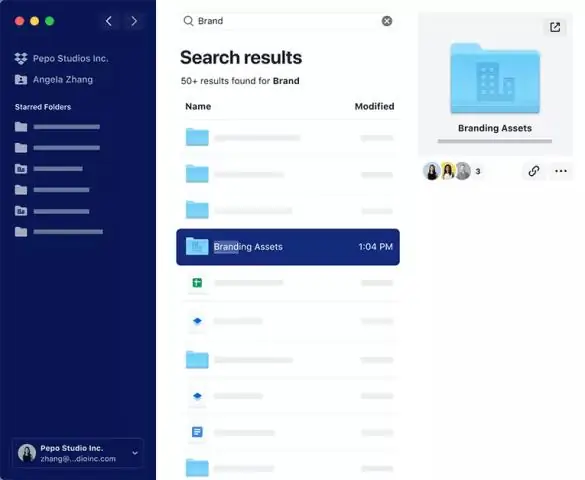

Khi bạn xóa một nhóm, tất cả các thành viên sẽ bị xóa khỏi các thư mục và nhóm được chia sẻ và tài khoản của họ được chuyển thành tài khoản Dropbox cá nhân. Bạn phải là quản trị viên nhóm để xóa nhóm. Để làm như vậy: Đăng nhập bằng tài khoản quản trị viên nhóm của bạn. Truy cập dropbox.com/team/settings. Nhấp vào Xóa nhóm. Sửa đổi lần cuối: 2025-01-22 17:01

Kính tiềm vọng hoạt động bằng cách sử dụng hai gương để chiếu ánh sáng từ nơi này sang nơi khác. Một kính tiềm vọng điển hình sử dụng hai gương ở góc 45 độ so với hướng mà người ta muốn nhìn. Ánh sáng phản xạ từ ánh sáng này sang ánh sáng khác và sau đó đi ra mắt cá nhân. Sửa đổi lần cuối: 2025-01-22 17:01

Chỉ dành riêng cho việc mua nhà HUD, chương trình FHA đặc biệt này cho phép trả trước chỉ $ 100. Trong khoản vay FHA tiêu chuẩn, khoản trả trước tối thiểu cho một giao dịch mua là 3,5 phần trăm. Sửa đổi lần cuối: 2025-01-22 17:01

10 điều hàng đầu mà mọi kỹ sư phần mềm nên biết các nguyên tắc cơ bản của trí tuệ cảm xúc. Hiểu Công việc kinh doanh của Khách hàng của bạn. Tối thiểu một ngôn ngữ lập trình cho mỗi Mô hình phát triển chính. Biết Công cụ của bạn. Cấu trúc dữ liệu chuẩn, thuật toán và ký hiệu Big-O. Không tin cậy mã mà không có kiểm tra đầy đủ. Sửa đổi lần cuối: 2025-01-22 17:01

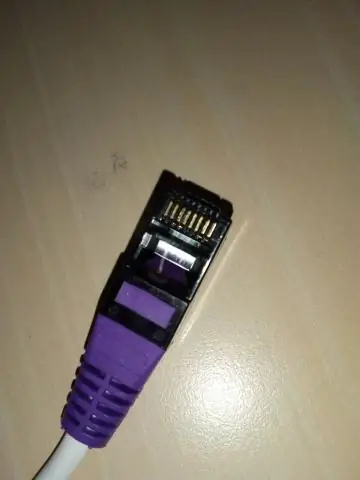

Một thử nghiệm nhanh để kiểm tra kết nối là cắm cáp nghi ngờ vào đầu nối mạng của máy tính hoặc thiết bị mạng khác. Thông thường, giắc cắm bạn cắm cáp vào là một phần của bộ điều hợp mạng, cung cấp giao diện giữa máy tính hoặc thiết bị và cáp mạng. Sửa đổi lần cuối: 2025-01-22 17:01

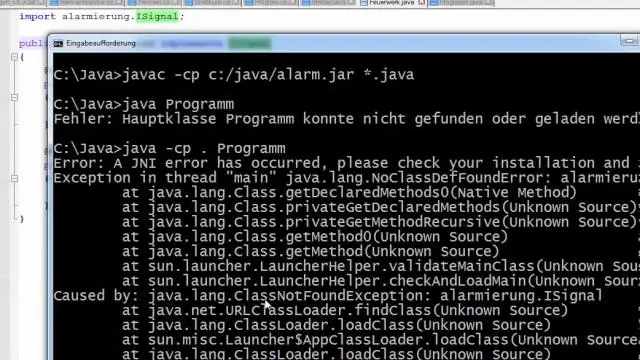

Các yêu cầu hệ thống đối với Java là gì? Windows 10 (8u51 trở lên) Windows 8.x (Máy tính để bàn) Windows 7 SP1. Windows Vista SP2. Windows Server 2008 R2 SP1 (64-bit) Windows Server 2012 và 2012 R2 (64-bit) RAM: 128 MB. Dung lượng đĩa: 124 MB cho JRE; 2 MB để cập nhật Java. Sửa đổi lần cuối: 2025-01-22 17:01

Định nghĩa Kiến trúc Hướng Dịch vụ (SOA). Kiến trúc hướng dịch vụ về cơ bản là một tập hợp các dịch vụ. Các dịch vụ này giao tiếp với nhau. Giao tiếp có thể liên quan đến việc truyền dữ liệu đơn giản hoặc có thể liên quan đến hai hoặc nhiều dịch vụ điều phối một số hoạt động. Sửa đổi lần cuối: 2025-01-22 17:01

Thông thường, nhôm được sử dụng cho vỏ điện thoại bằng kim loại. Những chiếc ốp lưng này siêu hiệu quả để bảo vệ điện thoại của bạn khỏi trầy xước và va đập. Vỏ điện thoại bằng kim loại có thể trơn và khó cầm. Ngoài ra, những trường hợp này có thể chặn tín hiệu điện thoại di động của bạn và ngăn sạc không dây. Sửa đổi lần cuối: 2025-01-22 17:01

Không phải tất cả các ổ NVMe đều được tạo ra. x4 PCIe NVMeSSDs nhanh hơn so với x2 loại PCIe. Càng nhiều chip NAND, bộ điều khiển càng có nhiều đường dẫn và điểm đến để phân phối và lưu trữ dữ liệu tại. Sửa đổi lần cuối: 2025-01-22 17:01

Để kết nối iPad, chỉ cần kết nối đầu cắm vào iPad của bạn, kết nối bộ chuyển đổi với điện thoại của bạn bằng cáp thích hợp và chuyển TV sang đúng đầu vào. Bạn cũng có thể kết nối không dây youriPad với TV nếu bạn có TV Apple. Để làm điều đó, hãy sử dụng tính năng Screen Mirroring trong Trung tâm điều khiển của iPad. Sửa đổi lần cuối: 2025-01-22 17:01

Tệp ZEPTO là một máy tính ransomware bị vi-rút tấn công bởi tội phạm mạng. Nó chứa một loại vi-rút sao chép các tập tin trên máy tính của bạn, mã hóa chúng và xóa các tập tin gốc để buộc bạn phải trả tiền (rất có thể là bitcoin) để giải mã chúng. Các tệp ZEPTO tương tự như. Tệp LOCKYvirus. Sửa đổi lần cuối: 2025-01-22 17:01

Có, hoàn toàn có thể khôi phục dữ liệu sau khi thiết bị được định dạng. Bạn có thể khôi phục các tập tin lớn nhất từ đĩa cứng đã được định dạng, ổ USB flash, thẻ nhớ, thẻ Micro SD, v.v. rất dễ dàng bằng cách sử dụng phần mềm datarecovery như Wondershare Recover IT. Thực hiện theo các bước và lấy lại dữ liệu bị mất. Sửa đổi lần cuối: 2025-01-22 17:01

Windows Presentation Foundation (WPF) là một khung giao diện người dùng tạo ra các ứng dụng máy khách trên máy tính để bàn. Nền tảng phát triển WPF hỗ trợ một loạt các tính năng phát triển ứng dụng, bao gồm mô hình ứng dụng, tài nguyên, điều khiển, đồ họa, bố cục, ràng buộc dữ liệu, tài liệu và bảo mật. Sửa đổi lần cuối: 2025-01-22 17:01

Đăng nhập Facebook, sau đó nhấp vào tên của bạn trong phần bên phải của màn hình. Tìm trong trình duyệt barinyour địa chỉ. Sao chép FacebookProfileURL của bạn. Sửa đổi lần cuối: 2025-01-22 17:01

Chạm vào “Chung”, sau đó chạm vào 'Mạng.' Chạm vào nút “Điểm truy cập cá nhân” để chuyển nút này từ “Tắt” sang “Bật”, nếu cần. Nhấn vào nút “Turnon Bluetooth” để bật chia sẻ Internet qua Bluetooth. Sửa đổi lần cuối: 2025-01-22 17:01

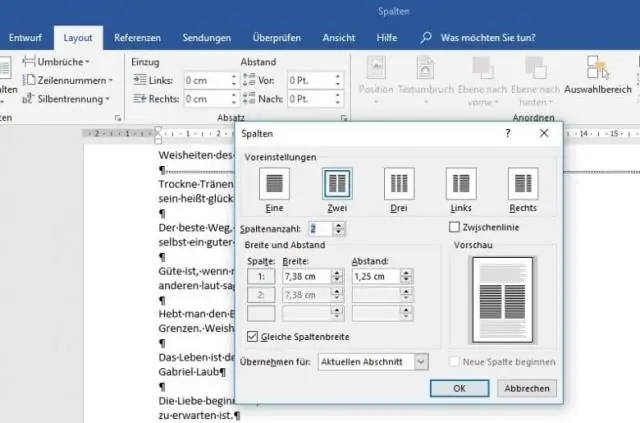

Thêm ngắt cột Đặt điểm chèn ở đầu văn bản bạn muốn di chuyển. Chọn tab Bố cục, sau đó nhấp vào lệnh Breaks. Menu Adrop-down sẽ xuất hiện. Chọn Cột từ menu. Văn bản sẽ di chuyển đến đầu cột. Trong ví dụ của chúng tôi, nó đã chuyển sang đầu cột tiếp theo. Sửa đổi lần cuối: 2025-01-22 17:01

Các tiền tố miễn phí không thể hoán đổi cho nhau. Nói cách khác, quay số 1 (800) 123-4567 sẽ không định tuyến cuộc gọi của bạn đến cùng một nơi với số 1 (800) 123-4567. Các cuộc gọi miễn phí do chủ sở hữu của số điện thoại thanh toán. Bạn có thể bị tính phí cho một cuộc gọi miễn phí từ điện thoại di động của mình nếu bạn không có số phút không giới hạn trong gói của mình. Sửa đổi lần cuối: 2025-01-22 17:01

Cromargan® là nhãn hiệu đã đăng ký của WMF cho thép không gỉ 18/10. Thép được tinh chế bằng cách kết hợp các kim loại khác làm tăng tính tiện ích của nó. Cromargan® là hợp kim của 18% crôm, 10% niken và 72% thép. Chrome làm cho vật liệu không gỉ; niken làm cho nó chống axit và tăng thêm độ bóng. Sửa đổi lần cuối: 2025-01-22 17:01

Cách tháo thẻ SIM trong iPhone hoặc iPad Nhẹ nhàng lắp chiếc kẹp giấy nhỏ mà bạn đã bẻ cong trước đó vào bên trong để mở lỗ kim nhỏ trong khay SIM. Áp dụng một lượng nhỏ áp lực cho đến khi khay SIM nằm ngoài iPhone hoặc iPad. Giữ khay SIM và kéo ra. Trao đổi thẻ SIM của bạn. Lắp lại khay. Sửa đổi lần cuối: 2025-01-22 17:01

Belkin Standard 7.9-inch x 9.8-inch MousePad với Neoprene Backing và bề mặt Jersey (Xám). Sửa đổi lần cuối: 2025-01-22 17:01

Một chương trình đa luồng chứa hai hoặc nhiều phần có thể chạy đồng thời. Mỗi phần của chương trình như vậy được gọi là một luồng và mỗi luồng xác định một đường dẫn thực thi riêng. C ++ không chứa bất kỳ hỗ trợ tích hợp nào cho các ứng dụng đa luồng. Sửa đổi lần cuối: 2025-01-22 17:01

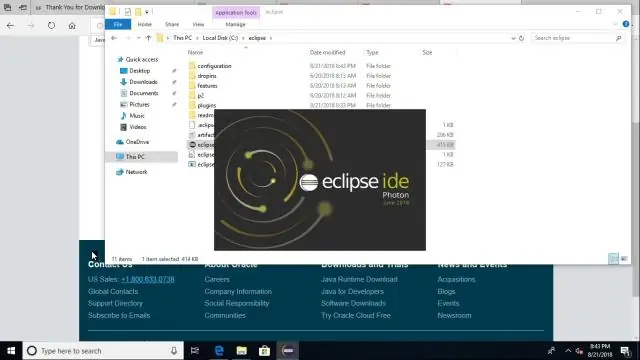

Java ™ 10 có ở đây và JDT hỗ trợ nó hoàn toàn. Trình biên dịch Eclipse cho Java (ECJ) thực hiện nâng cao ngôn ngữ Java 10 mới, hỗ trợ cho suy luận kiểu biến cục bộ (JEP 286). Java 10 JRE được Eclipse công nhận để khởi chạy. Sửa đổi lần cuối: 2025-01-22 17:01

Tổng quat. Các lệnh Tú là dạng số ít của các lệnh không chính thức. Bạn có thể sử dụng lệnh tú để nói với một người bạn, thành viên trong gia đình bằng tuổi bạn hoặc trẻ hơn, bạn cùng lớp, trẻ em hoặc thú cưng làm điều gì đó. Để nói với ai đó đừng làm điều gì đó, bạn sẽ sử dụng một lệnh tú lơ khơ. Sửa đổi lần cuối: 2025-01-22 17:01

Mạch cấp 2 và 3 được định nghĩa là phần của hệ thống dây dẫn giữa nguồn điện và thiết bị được kết nối. Các mạch lớp 3 giới hạn công suất đầu ra ở mức thường sẽ không gây ra hỏa hoạn. Tuy nhiên, chúng có thể và hoạt động ở mức điện áp cao hơn và do đó, có thể gây ra nguy cơ điện giật. Sửa đổi lần cuối: 2025-01-22 17:01

Thành phần nào có nhiều khả năng cho phép máy vật lý và máy ảo giao tiếp với nhau nhất? -Các bộ chuyển mạch ảo cho phép nhiều máy chủ ảo và / hoặc máy tính để bàn giao tiếp trên một phân đoạn mạng ảo và / hoặc mạng vật lý. Các công tắc ảo thường được định cấu hình trong hypervisor. Sửa đổi lần cuối: 2025-01-22 17:01

Roku đang mở rộng phạm vi tiếp cận của mình ngoài các hộp giải mã tín hiệu và thanh truyền phát đa phương tiện của riêng mình. Giờ đây, bạn có thể truy cập dịch vụ phim và truyền hình miễn phí, The Roku Channel, trên PC, Mac, điện thoại di động và máy tính bảng - về cơ bản, mọi thứ với trình duyệt web. Bây giờ bạn có thể truy cập trang web (hoặc mở ứng dụng TV thông minh) để xem cùng một nội dung. Sửa đổi lần cuối: 2025-01-22 17:01

Thuộc tính trong classpath. Trong ứng dụng Spring Boot, log4j2. tệp thuộc tính thường sẽ nằm trong thư mục tài nguyên. Trước khi bắt đầu cấu hình Log4J 2, chúng ta sẽ viết một lớp Java để tạo thông báo nhật ký qua Log4J 2. Sửa đổi lần cuối: 2025-01-22 17:01

Nếu hai đối tượng có hình dạng giống nhau, chúng được gọi là 'tương tự'. Khi hai hình giống nhau, tỉ số độ dài các cạnh tương ứng của chúng bằng nhau. Để xác định xem các tam giác được hiển thị có giống nhau hay không, hãy so sánh các cạnh tương ứng của chúng. Sửa đổi lần cuối: 2025-01-22 17:01