Bạn sẽ cần thêm Magic Jack nếu muốn sử dụng nó với một số điện thoại khác. Không, chỉ một số điện thoại được gán cho thiết bị Magic Jack của bạn. Sửa đổi lần cuối: 2025-01-22 17:01

Dự phòng dữ liệu đảm bảo rằng dữ liệu chứa trong cơ sở dữ liệu là chính xác và đáng tin cậy. Các phần nhỏ của kho dữ liệu được gọi là kho dữ liệu. Một nhóm các bản ghi liên quan được gọi là bảng. Sửa đổi lần cuối: 2025-01-22 17:01

Làm theo các bước sau để xây dựng Redis từ nguồn và khởi động máy chủ. Tải xuống mã nguồn Redis từ trang tải xuống. Giải nén tệp. tar -xzf redis-VERSION.tar.gz. Biên dịch và xây dựng Redis. cd redis-VERSION. chế tạo. Khởi động Redis. cd src ../ redis-server. Sửa đổi lần cuối: 2025-01-22 17:01

Để bật chúng, chỉ cần nhấn và giữ nút giữa trên điều khiển. Để ghép nối chúng với thiết bị của bạn, hãy nhấn và giữ nút giữa đó lâu hơn một chút, sau đó tìm kiếm “iSport Wireless Superslim” trên danh sách Bluetooth của thiết bị của bạn. Sửa đổi lần cuối: 2025-01-22 17:01

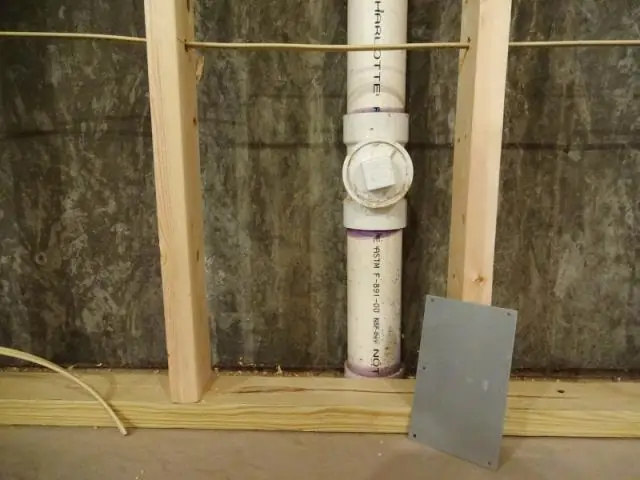

CÁCH CÀI ĐẶT MAILBOX ĐÃ ĐĂNG KÝ. DIG POST HOLE. Các yêu cầu của USPS quy định rằng hộp thư không được cao hơn 45 inch so với mặt đường phố. CHÈN BÀI ĐĂNG MAILBOX. THƠM BÊ TÔNG. CHO PHÉP ĐẶT BÊ TÔNG. NHẤP VÀO HƯỚNG DẪN CỦA NHÀ SẢN XUẤT MAILBOX MỖI NGƯỜI. THÊM CÁC SỐ ĐƯỜNG PHỐ. VÁ nó lên. Sửa đổi lần cuối: 2025-01-22 17:01

Các loại thiết bị mạng / mạng khác Bộ lặp: Còn được gọi là bộ tái tạo, nó là một thiết bị điện tử chỉ hoạt động ở lớp vật lý. Cầu nối: Chúng hoạt động cả trong các lớp liên kết vật lý và dữ liệu của các mạng LAN cùng loại. Bộ định tuyến: Chúng chuyển tiếp các gói giữa nhiều mạng được kết nối với nhau (tức là các mạng LAN thuộc loại khác nhau). Cổng vào:. Sửa đổi lần cuối: 2025-01-22 17:01

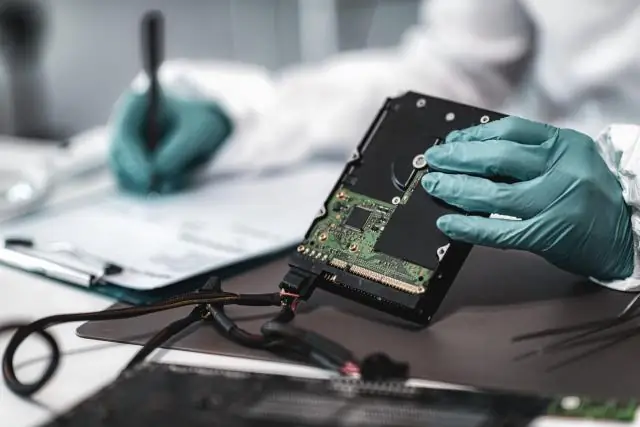

Mặc dù cả hai đều tập trung vào việc bảo vệ tài sản kỹ thuật số, nhưng họ lại xem xét nó từ hai góc độ khác nhau. Pháp y kỹ thuật số giải quyết hậu quả của sự cố trong vai trò điều tra, trong khi an ninh mạng tập trung hơn vào việc ngăn chặn và phát hiện các cuộc tấn công và thiết kế các hệ thống an toàn. Sửa đổi lần cuối: 2025-01-22 17:01

Tạo sổ ghi chép Chọn tab Từ URL: Nhập tên cho sổ ghi chép (ví dụ: 'customer-churn-kaggle'). Chọn hệ thống thời gian chạy Python 3.6. Nhấp vào Tạo sổ ghi chép. Thao tác này bắt đầu tải và chạy sổ ghi chép trong IBM Watson Studio. Sửa đổi lần cuối: 2025-01-22 17:01

Nó hoạt động bằng cách cấm một máy tính bị nhiễm không được nói chuyện với các máy chủ DGA hoặc nói chuyện với các trang web hoặc địa chỉ bị nhiễm đã biết. Điều này có nghĩa là bạn thậm chí có thể cài đặt Heimdal trên một máy tính bị nhiễm và nó sẽ chặn dữ liệu đang cố gắng gửi từ máy tính của bạn. Sửa đổi lần cuối: 2025-01-22 17:01

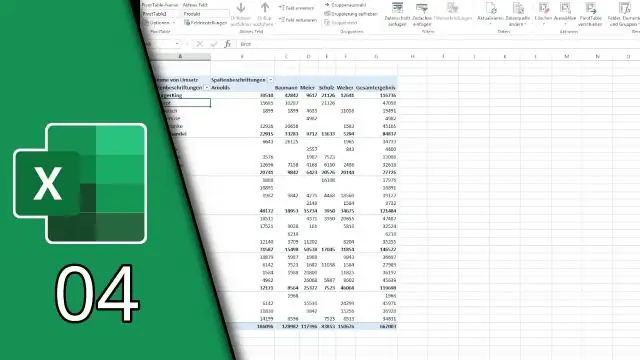

Để thiết lập điều này: Nhấp chuột phải vào bất kỳ ô nào trong bảng tổng hợp. Bấm Tùy chọn PivotTable. Trong cửa sổ Tùy chọn PivotTable, bấm vào Datatab. Trong phần Dữ liệu PivotTable, hãy thêm dấu kiểm để Làm mới Dữ liệu Khi Mở Tệp. Bấm OK để đóng hộp thoại. Sửa đổi lần cuối: 2025-01-22 17:01

Có hai cách để truy cập bản in hệ thống từ Chrome. Nếu bạn đã nhấn phím tắt Ctrl + Pkeyboard, thì hãy tìm tùy chọn 'Print using systemdialog' ở cuối cột bên trái. Để chuyển trực tiếp đến hộp thoại in hệ thống, bạn có thể sử dụng phím tắt Ctrl + Shift + P. Sửa đổi lần cuối: 2025-01-22 17:01

Microsoft Surface Book. Sinh viên kiến trúc ultrabook tốt nhất. HP ZBook 17 G2 Máy trạm Doanh nghiệp Di động. MSI GE72 APACHE PRO-242 17,3-inch. Lenovo ThinkPad W541. Acer Aspire V15 Nitro Black Edition. Dell Inspiron i7559-763BLK 15,6 inch Full-HD GamingLaptop. Acer Aspire E 15. Toshiba Satellite C55-C5241 15,6-inch. Sửa đổi lần cuối: 2025-01-22 17:01

Chuyển hướng Máy in là một tính năng cho phép ánh xạ máy in cục bộ tới một máy từ xa và cho phép in qua mạng. Máy in được chuyển hướng không hợp lệ, không sử dụng được có thể xuất hiện trong phiên Dịch vụ Máy tính Từ xa gây chậm. Sửa đổi lần cuối: 2025-01-22 17:01

Giá trị bạn đặt làm thiên vị ngang hoặc dọc là một số nằm trong khoảng từ 0 đến 1, đại diện cho tỷ lệ phần trăm, trong đó giá trị gần 0 nhất có nghĩa là càng lệch về bên trái (ngang) hoặc giới hạn trên cùng (dọc) và gần nhất có nghĩa là càng nghiêng về bên phải (ngang) hoặc hạn chế dưới cùng (dọc). Sửa đổi lần cuối: 2025-01-22 17:01

Máy chủ proxy xác minh và chuyển tiếp các yêu cầu của máy khách đến các máy chủ khác để liên lạc thêm. Máy chủ proxy được đặt giữa máy khách và máy chủ, nơi nó đóng vai trò trung gian giữa hai máy, chẳng hạn như trình duyệt Web và máy chủ Web. Vai trò quan trọng nhất của máy chủ proxy là cung cấp bảo mật. Sửa đổi lần cuối: 2025-01-22 17:01

Trong điều kiện thực tế, giới hạn thường được xác định bởi không gian ngăn xếp. Nếu mỗi luồng nhận được một ngăn xếp 1MB (tôi không thể nhớ đó có phải là mặc định trên Linux hay không), thì hệ thống 32-bit của bạn sẽ hết không gian địa chỉ sau 3000 luồng (giả sử rằng gb cuối cùng được dành riêng cho hạt nhân). Sửa đổi lần cuối: 2025-01-22 17:01

1 Câu trả lời Nhấp chuột phải vào Tệp Tài nguyên. Chọn Mở bằng. Chọn Trình soạn thảo XML (Văn bản) hoặc Trình soạn thảo XML (Văn bản) có Mã hóa. Ở bên phải của hộp thoại, nhấp vào Đặt làm Mặc định. Sửa đổi lần cuối: 2025-01-22 17:01

Hồ sơ Firefox là tập hợp các cài đặt, tùy chỉnh, tiện ích bổ sung và các cài đặt cá nhân hóa khác có thể được thực hiện trên Trình duyệt Firefox. Bạn có thể tùy chỉnh cấu hình Firefox cho phù hợp với yêu cầu tự động hóa Selenium của mình. Vì vậy, việc tự động hóa chúng rất có ý nghĩa cùng với mã thực thi thử nghiệm. Sửa đổi lần cuối: 2025-01-22 17:01

Adobe Audition là một Máy trạm âm thanh kỹ thuật số (DAW) được sử dụng để ghi âm nhạc và nhiều loại âm thanh khác và là một phần của Adobe Creative Cloud. máy tính để bàn và thiết bị di động. Sửa đổi lần cuối: 2025-01-22 17:01

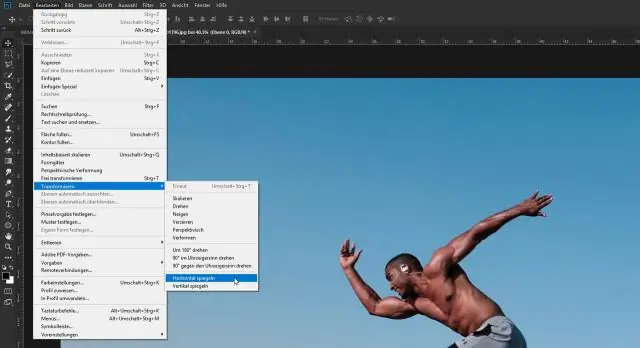

Để biến hình ảnh dưới cùng thành phản chiếu phản chiếu của hình trên cùng, hãy chuyển đến menu Chỉnh sửa, chọn Chuyển đổi, sau đó chọn Lật dọc: Đi tới Chỉnh sửa> Chuyển đổi> Lật dọc. Bây giờ chúng tôi có phản ánh lỗi thứ hai của chúng tôi, lần này theo chiều dọc. Sửa đổi lần cuối: 2025-06-01 05:06

Quản lý thử nghiệm thường đề cập đến hoạt động quản lý một quá trình thử nghiệm. Công cụ quản lý thử nghiệm là phần mềm được sử dụng để quản lý các thử nghiệm (tự động hoặc thủ công) đã được quy định trước đó bởi một quy trình thử nghiệm. Nó thường được kết hợp với phần mềm tự động hóa. Sửa đổi lần cuối: 2025-01-22 17:01

Tạo khung trong Lớp liên kết dữ liệu. Khung là một chức năng của lớp liên kết dữ liệu. Nó cung cấp một cách để người gửi truyền một tập hợp các bit có ý nghĩa đối với người nhận. Ethernet, vòng mã thông báo, chuyển tiếp khung và các công nghệ lớp liên kết dữ liệu khác có cấu trúc khung riêng của chúng. Sửa đổi lần cuối: 2025-01-22 17:01

Một vấn đề phức tạp đáng ngạc nhiên Bạn cũng có thể giảm tải CPU bằng cách bổ sung thêm RAM, điều này cho phép máy tính của bạn lưu trữ nhiều dữ liệu ứng dụng hơn. Điều này làm giảm tần suất truyền dữ liệu nội bộ và cấp phát bộ nhớ mới, điều này có thể mang lại cho CPU của bạn một khoảng thời gian nghỉ ngơi cần thiết. Sửa đổi lần cuối: 2025-01-22 17:01

Bản thân Java không phải là một lỗ hổng bảo mật. Các vấn đề bảo mật có thể được đưa ra bởi các ứng dụng Java trong trình duyệt của bạn. DBeaver là một ứng dụng dành cho máy tính để bàn và hoàn toàn không liên quan đến các trình duyệt web. Vì vậy, sẽ không có bất kỳ vấn đề bảo mật nào, cho dù bạn sử dụng phiên bản JRE nào. Sửa đổi lần cuối: 2025-01-22 17:01

Khóa mật mã là khóa được mở bằng bàn phím lập trình được sử dụng để giới hạn và kiểm soát quyền truy cập vào khu vực có độ nhạy cao. Nhiều tổ chức sử dụng khóa mật mã để kiểm soát quyền truy cập vào phòng máy chủ, phòng thí nghiệm phát triển hoặc phòng lưu trữ của họ. Sửa đổi lần cuối: 2025-01-22 17:01

Cách giải nén tệp trên Android Truy cập Cửa hàng Google Play và cài đặt Tệp của Google. Mở Files by Google và tìm tệp ZIP bạn muốn giải nén. Nhấn vào tệp bạn muốn giải nén. Nhấn vào Giải nén để giải nén tệp. Nhấn vào Xong. Tất cả các tệp đã giải nén được sao chép vào cùng một vị trí với tệp ZIP gốc. Sửa đổi lần cuối: 2025-01-22 17:01

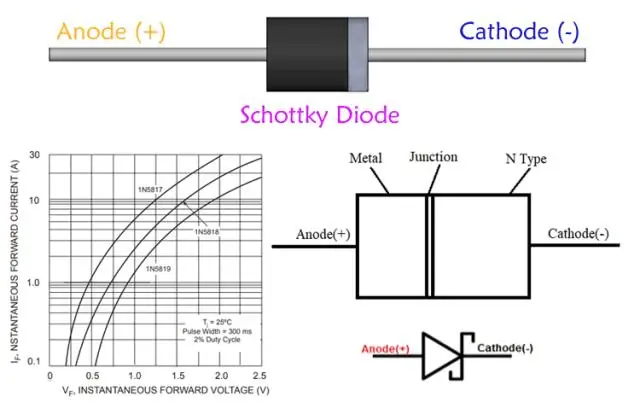

Các ứng dụng diode Schottky. Bộ chỉnh lưu: Điốt Schottky cũng được sử dụng như bộ chỉnh lưu công suất cao. Mật độ dòng điện cao của chúng và giảm điện áp chuyển tiếp chậm có nghĩa là ít điện năng bị lãng phí hơn nếu sử dụng điốt tiếp giáp PN thông thường. Schottkydiodes có xu hướng có dòng điện rò rỉ ngược cao. Sửa đổi lần cuối: 2025-01-22 17:01

Bật trùng lặp dữ liệu bằng cách sử dụng Trình quản lý máy chủ Chọn Dịch vụ tệp và lưu trữ trong Trình quản lý máy chủ. Chọn Tập từ Dịch vụ Tệp và Lưu trữ. Bấm chuột phải vào ổ đĩa mong muốn và chọn Định cấu hình sao chép dữ liệu. Chọn Loại sử dụng mong muốn từ hộp thả xuống và chọn OK. Sửa đổi lần cuối: 2025-01-22 17:01

Chỉ thị ng-submit trong AngularJS được sử dụng để chỉ định các chức năng sẽ được chạy trên các sự kiện gửi. Nó có thể được sử dụng để ngăn biểu mẫu gửi nếu nó không chứa một hành động. Nó được hỗ trợ bởi phần tử. Sửa đổi lần cuối: 2025-01-22 17:01

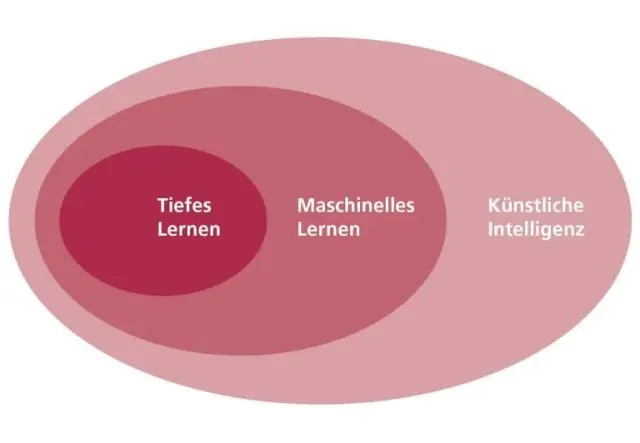

Các công nghệ theo cấp số nhân bao gồm trí tuệ nhân tạo (AI), thực tế ảo và tăng cường (AR, VR), khoa học dữ liệu, sinh học kỹ thuật số và công nghệ sinh học, y học, công nghệ nano và chế tạo kỹ thuật số, mạng và hệ thống máy tính, robot và phương tiện tự động. Sửa đổi lần cuối: 2025-01-22 17:01

Cách thiết lập Apple iPhone 4S của tôi với iTunes Trượt sang bên phải để bắt đầu thiết lập. Chạm vào ngôn ngữ mong muốn. Chạm vào quốc gia hoặc khu vực mong muốn. Chạm vào mạng Wi-Fi mong muốn. Nhập mật khẩu mạng. Chạm vào Tham gia. Chạm vào Bật dịch vụ vị trí. Nhập mật mã gồm bốn chữ số. Sửa đổi lần cuối: 2025-01-22 17:01

MQTT, hay vận chuyển từ xa hàng đợi tin nhắn, là một giao thức giao tiếp thiết bị mà Adafruit IO hỗ trợ. js và Arduino, bạn có thể sử dụng các thư viện ứng dụng khách IO của Adafruit vì chúng bao gồm hỗ trợ cho MQTT (xem phần thư viện ứng dụng khách). Sửa đổi lần cuối: 2025-01-22 17:01

Cách thực hiện nhanh chóng: Bắt đầu một trò chơi của hệ thống mà bạn muốn sửa lại các nút. Gọi RGUI (Chọn + X với trình phát 1) Đi tới Menu nhanh rồi đến Điều khiển. Định cấu hình các nút theo cách bạn muốn. Chọn Lưu Tệp Sơ đồ Lõi. HOẶC, nếu bạn chỉ muốn lưu bản đồ lại này cho trò chơi hiện tại, hãy chọn Lưu tệp bản đồ lại trò chơi. Sửa đổi lần cuối: 2025-01-22 17:01

Sẽ tốt hơn nếu bạn tìm hiểu chi tiết về chủ đề sau đây trước khi bắt đầu học máy học. Lý thuyết xác suất. Đại số tuyến tính. Lý thuyết đồ thị. Lý thuyết tối ưu hóa. Các phương pháp Bayes. Giải tích. Giải tích đa biến. Và các ngôn ngữ lập trình và cơ sở dữ liệu như:. Sửa đổi lần cuối: 2025-01-22 17:01

Apple iPhone 8 hiện đã được cấu hình để sử dụng mạng 4G. Sửa đổi lần cuối: 2025-01-22 17:01

1) thông số đẩy trên ngăn xếp. 2) gọi hệ thống. 3) đặt mã cho cuộc gọi hệ thống vào đăng ký. 4) bẫy hạt nhân. 5) vì một số được liên kết với mỗi lệnh gọi hệ thống, giao diện cuộc gọi hệ thống gọi / gửi lệnh gọi hệ thống dự định trong nhân hệ điều hành và trạng thái trả về của cuộc gọi hệ thống và bất kỳ giá trị trả về nào. Sửa đổi lần cuối: 2025-01-22 17:01

Cơ sở dữ liệu phổ biến nhất trên thế giới là Oracle theo xếp hạng của DB-Engine. Theo sau Oracle là MySQL, SQL Server, PostgreSQL và MongoDB trong bảng xếp hạng. Sửa đổi lần cuối: 2025-01-22 17:01

Bồi thường cho một Reader tại chỗ là bao nhiêu? Độc giả đến thăm Reading được trả mức lương theo giờ thông thường, với mức làm thêm giờ áp dụng, sẽ lên tới $ 1.639 nếu số giờ dự kiến được làm việc trong sự kiện Reading. Sửa đổi lần cuối: 2025-01-22 17:01

Xác thực SFTP sử dụng khóa cá nhân thường được gọi là xác thực khóa công khai SFTP, tùy thuộc vào việc sử dụng khóa công khai và ghép nối khóa riêng. Hai khóa được liên kết duy nhất với nhau theo cách mà không có hai khóa riêng nào có thể hoạt động với cùng một khóa công khai. Sửa đổi lần cuối: 2025-01-22 17:01

Thêm thẻ vào phần head (siêu dữ liệu). Đảm bảo đóng thẻ bằng. Hai thẻ này có thể nằm trên cùng một dòng. Giữa thẻ tiêu đề bắt đầu và thẻ đóng, hãy viết những gì bạn muốn tiêu đề của mình nói lên. Sửa đổi lần cuối: 2025-01-22 17:01