- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:46.

Trong khoa học máy tính, Prim's (còn được gọi làJarník's) thuật toán là một kẻ tham lam thuật toán tìm một cây bao trùm tối thiểu cho một đồ thị vô hướng có trọng số. Điều này có nghĩa là nó tìm thấy một tập hợp con của các cạnh tạo thành cây bao gồm mọi đỉnh, trong đó tổng trọng lượng của tất cả các cạnh trong cây được giảm thiểu.

Ngoài ra, thuật toán của Kruskal được sử dụng để làm gì?

Thuật toán của Kruskal sử dụng cách tiếp cận tham lam tìm kiếm một cây bao trùm tối thiểu. Thuật toán của Kruskal coi mỗi nút như một cây độc lập và kết nối một nút với anotheronly nếu nó có chi phí thấp nhất so với tất cả các tùy chọn khác có sẵn.

Thứ hai, thuật toán Dijkstra làm gì? Thuật toán Dijkstra có thể được sử dụng để xác định đường dẫn ngắn nhất từ một nút trong biểu đồ đến mọi nút khác với cùng một cấu trúc dữ liệu biểu đồ, miễn là có thể truy cập được các nút từ nút bắt đầu. Thuật toán Dijkstra canbe được sử dụng để tìm đường đi ngắn nhất.

Thứ hai, thuật toán Prims và Kruskal cái nào tốt hơn?

Thuật toán Kruskal : thực hiện tốt hơn tình huống không điển hình (đồ thị thưa thớt) vì nó sử dụng cấu trúc dữ liệu đơn giản hơn. Thuật toán của Prim : nhanh hơn đáng kể trong giới hạn khi bạn có một đồ thị thực sự dày đặc với nhiều đỉnh edgesthan hơn.

Độ phức tạp thời gian của thuật toán Prims là gì?

Do đó, nó sử dụng một mảng số nguyên duy nhất để xác định asub-graph của một đồ thị. Các thời gian phức tạp là O (VlogV + ElogV) = O (ElogV), làm cho nó giống như Kruskal'salgorithm . Tuy vậy, Thuật toán của Prim có thể được cải thiện bằng cách sử dụng Fibonacci Heaps (cf Cormen) thành O (E + logV).

Đề xuất:

Các thuật toán sắp xếp được sử dụng ở đâu?

Một cuộc khảo sát ngắn gọn về các ứng dụng sắp xếp. Tin học thương mại. Tìm kiếm thông tin. Hoạt động nghiên cứu. Mô phỏng theo hướng sự kiện. Tính toán số. Tìm kiếm kết hợp. Thuật toán Prim và thuật toán Dijkstra là các thuật toán cổ điển xử lý đồ thị

Loại thuật toán nào yêu cầu người gửi và người nhận trao đổi một khóa bí mật được sử dụng để đảm bảo tính bí mật của thông điệp?

Loại thuật toán nào yêu cầu người gửi và người nhận trao đổi một khóa bí mật được sử dụng để đảm bảo tính bí mật của thông điệp? Giải thích: Các thuật toán đối xứng sử dụng cùng một khóa, một khóa bí mật, để mã hóa và giải mã dữ liệu. Khóa này phải được chia sẻ trước trước khi có thể giao tiếp

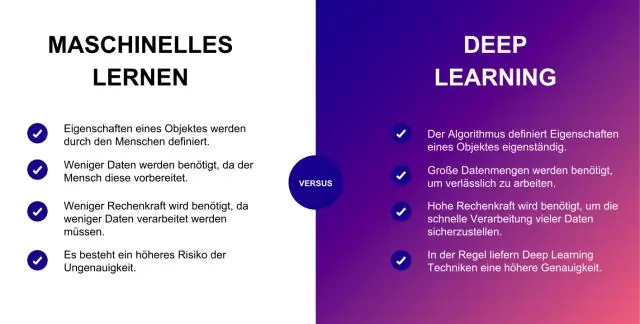

Các thuật toán được sử dụng trong học sâu là gì?

Các thuật toán học sâu phổ biến nhất là: Mạng thần kinh chuyển đổi (CNN) Mạng thần kinh tái diễn (RNN) Mạng bộ nhớ ngắn hạn dài (LSTM) Bộ mã hóa tự động xếp chồng lên nhau. Deep Boltzmann Machine (DBM) Mạng niềm tin sâu sắc (DBN)

Các thuật toán mã hóa phổ biến nhất đang được sử dụng ngày nay là gì?

3DES, AES và RSA là các thuật toán phổ biến nhất được sử dụng ngày nay, mặc dù các thuật toán khác, chẳng hạn như Twofish, RC4 và ECDSA cũng được triển khai trong một số tình huống nhất định

Các thuật toán phổ biến nhất đang được sử dụng ngày nay là gì?

Thuật toán xếp hạng của Google (Xếp hạng trang) có thể là thuật toán được sử dụng rộng rãi nhất. Tác động / ý nghĩa của nó đối với thế giới: PageRank được cho là thuật toán được sử dụng nhiều nhất trên thế giới hiện nay