- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:46.

Phần mềm hệ thống có thể thì là ở mô tả trước - phần mềm người dùng và được sử dụng để thực hiện nhiều nhiệm vụ khác nhau. Để tạo tài liệu chủ yếu bao gồm văn bản, bạn cần phần mềm.

Về vấn đề này, phần mềm người dùng cuối thông thường là gì?

Kết thúc - người sử dụng phát triển (EUD) hoặc kết thúc - người sử dụng lập trình (EUP) đề cập đến các hoạt động và công cụ cho phép kết thúc - người dùng - những người không chuyên nghiệp phần mềm nhà phát triển - để lập trình máy tính. Có nhiều cách tiếp cận EUD khác nhau và nó là một chủ đề tìm kiếm tích cực trong lĩnh vực khoa học máy tính và tương tác giữa con người với máy tính.

Ngoài phần trên, bạn muốn nói gì về phần mềm ứng dụng? Phần mềm ứng dụng là một chương trình hoặc một nhóm chương trình được thiết kế cho người dùng cuối. Trong khi hệ thống phần mềm bao gồm các chương trình cấp thấp tương tác với máy tính ở cấp abasic, phần mềm ứng dụng cư trú trên hệ thống phần mềm và bao gồm các ứng dụng chẳng hạn như chương trình dữ liệu, bộ xử lý văn bản và bảng tính.

Ngoài ra, loại phần mềm nào hoạt động với phần mềm ứng dụng của người dùng cuối và phần cứng máy tính?

Chegg.com. Cái này loại phần mềm hoạt động với người dùng cuối , phần mềm ứng dụng và phần cứng máy tính xử lý phần lớn các chi tiết kỹ thuật.

4 loại phần mềm ứng dụng là gì?

Tùy thuộc vào mức độ ngôn ngữ được sử dụng, có các loại phần mềm ứng dụng khác nhau:

- 1) Phần mềm xử lý văn bản.

- 2) Phần mềm Bảng tính.

- 3) Phần mềm xuất bản trên máy tính để bàn.

- 4) Phần mềm Cơ sở dữ liệu.

- 5) Phần mềm Truyền thông.

- 6) Phần mềm Trình chiếu.

- 7) Trình duyệt Internet.

- 8) Chương trình Email.

Đề xuất:

Phần mềm chống phần mềm độc hại được sử dụng để xác định hoặc phát hiện phần mềm độc hại mới là gì?

Phần mềm chống phần mềm độc hại là phần mềm bảo vệ máy tính khỏi phần mềm độc hại như phần mềm gián điệp, phần mềm quảng cáo và sâu. Nó quét hệ thống để tìm tất cả các loại phần mềm độc hại có thể xâm nhập vào máy tính. Chương trình chống phần mềm độc hại là một trong những công cụ tốt nhất để giữ cho máy tính và thông tin cá nhân được bảo vệ

Loại thuật toán nào yêu cầu người gửi và người nhận trao đổi một khóa bí mật được sử dụng để đảm bảo tính bí mật của thông điệp?

Loại thuật toán nào yêu cầu người gửi và người nhận trao đổi một khóa bí mật được sử dụng để đảm bảo tính bí mật của thông điệp? Giải thích: Các thuật toán đối xứng sử dụng cùng một khóa, một khóa bí mật, để mã hóa và giải mã dữ liệu. Khóa này phải được chia sẻ trước trước khi có thể giao tiếp

Khi một nhà cung cấp lưu trữ phần mềm trên một trang web và bạn không cần cài đặt phần mềm đó trên thiết bị của mình, điều này được gọi là?

Phần mềm ứng dụng. Khi một nhà cung cấp lưu trữ phần mềm trên một trang web và bạn không cần cài đặt phần mềm đó trên thiết bị của mình, phần mềm này được gọi là: Phần mềm dưới dạng Dịch vụ. một công ty đang phát hành sớm để kiểm tra lỗi

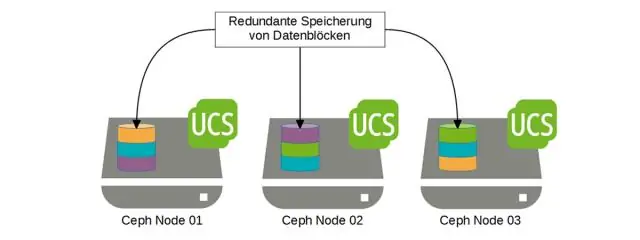

Hệ thống phân tán được sử dụng như thế nào trong các tổ chức?

Cơ sở dữ liệu phân tán thường được sử dụng bởi các tổ chức có nhiều văn phòng hoặc mặt tiền cửa hàng ở các vị trí địa lý khác nhau. Để giải quyết vấn đề đó, cơ sở dữ liệu phân tán thường hoạt động bằng cách cho phép từng vị trí của công ty tương tác trực tiếp với cơ sở dữ liệu của chính mình trong giờ làm việc

Phương thức nào xóa phần tử cuối cùng khỏi phần cuối của mảng?

Phương thức pop () loại bỏ phần tử cuối cùng của một mảng và trả về phần tử đó. Lưu ý: Phương thức này thay đổi độ dài của một mảng. Mẹo: Để xóa phần tử đầu tiên của một mảng, hãy sử dụng phương thức shift ()