Nó được sử dụng rộng rãi trong nhiều ngành công nghiệp. Sửa đổi lần cuối: 2025-01-22 17:01

Nhấn vào mục menu "Chung". Cuộn xuống cuối màn hình và nhấn vào “Đặt lại”. Thao tác này sẽ đưa bạn đến màn hình Tùy chọn đặt lại. Nhấn vào “Xóa tất cả nội dung và cài đặt”. TheiPod sẽ nhắc bạn bằng hai nút: “EraseiPod” và “Cancel”. Nhấn vào “EraseiPod.” IPod xóa nội dung của nó và khởi động lại phần mềm iOS của nó. Sửa đổi lần cuối: 2025-01-22 17:01

Trong Ngăn Tác vụ Thiết kế Trang trình bày, chọn Lược đồ Hoạt hình. Cuộn xuống cuối các lược đồ được liệt kê. Bạn đây rồi - danh mục lược đồ hoạt ảnh tùy chỉnh rất riêng của chúng tôi (Người dùng xác định) được liệt kê. Áp dụng lược đồ 'Hoạt ảnh đơn giản' cho trang chiếu. Sửa đổi lần cuối: 2025-01-22 17:01

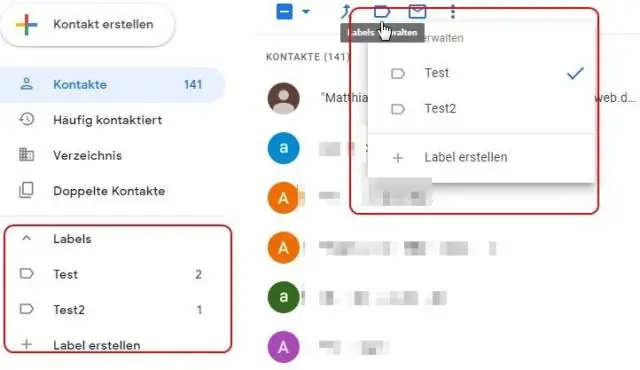

Để tạo một nhóm liên hệ: ClickGmail ở góc trên bên trái của trang Gmail của bạn, sau đó chọn Danh bạ. Chọn địa chỉ liên hệ mà bạn muốn thêm vào một nhóm, nhấp vào nút Nhóm, sau đó tạo mới. Nhập tên của nhóm. ClickOK. Sửa đổi lần cuối: 2025-01-22 17:01

ASN 2 byte là một số 16 bit. Định dạng này cung cấp cho 65.536 ASN (0 đến 65535). Từ các ASN này, Cơ quan cấp số lượng được ấn định trên Internet (IANA) đã dành 1.023 trong số đó (64512 đến 65534) cho mục đích sử dụng riêng. ASN 4 byte là một số 32 bit. Sửa đổi lần cuối: 2025-01-22 17:01

Người ta thường nói rằng phải mất trung bình 17 năm để bằng chứng nghiên cứu đạt được thực hành lâm sàng. Sửa đổi lần cuối: 2025-01-22 17:01

IPhone 7 và iPhone 7 Plus có Touch ID, hoạt động nhanh hơn và đáng tin cậy hơn Face ID trên iPhone X. iPhone 7 và 7 Plus đều có cảm biến vân tay Touch ID, được sử dụng để mở khóa điện thoại và xác thực Apple Paypurchases. Sửa đổi lần cuối: 2025-01-22 17:01

Comcast các nhà cung cấp Internet phổ biến nhất. Comcast là nhà cung cấp cáp lớn nhất tại UnitedStates, kết nối hơn 17 triệu người dùng với Internetdaily. AT&T. Cox Communications. Cáp thời gian báo. Verizon. Sửa đổi lần cuối: 2025-01-22 17:01

Một bộ tách và một bộ song công có thể trông rất giống nhau. Cả hai đều sẽ có nhiều kết nối ở một đầu và một kết nối ở đầu kia. Tuy nhiên, một bộ song công lấy hai tín hiệu vào và một tín hiệu ra. Bộ chia lấy một tín hiệu vào và tạo ra hai tín hiệu. Sửa đổi lần cuối: 2025-01-22 17:01

Toán tử lớn hơn hoặc bằng (> =) Toán tử lớn hơn hoặc bằng trả về true nếu toán hạng bên trái lớn hơn hoặc bằng toán hạng bên phải. Sửa đổi lần cuối: 2025-01-22 17:01

Donald Olding Hebb FRS (22 tháng 7 năm 1904 - 20 tháng 8 năm 1985) là một nhà tâm lý học người Canada, người có ảnh hưởng trong lĩnh vực tâm lý thần kinh, nơi ông tìm cách tìm hiểu chức năng của các tế bào thần kinh đóng góp như thế nào vào các quá trình tâm lý như học tập. Sửa đổi lần cuối: 2025-01-22 17:01

Bốn loại tấn công truy cập là tấn công mật khẩu, khai thác tin cậy, chuyển hướng cổng và tấn công man-in-the-middle. Sửa đổi lần cuối: 2025-01-22 17:01

Nhấp vào biểu tượng menu Apple ở góc trên cùng của màn hìnhMacBook Pro của bạn, chọn “Tùy chọn hệ thống” và sau đó chọn 'Âm thanh.' Nhấp vào tab “Đầu vào” trong cửa sổ Tùy chọn âm thanh. Nhấp vào menu kéo xuống “Sử dụng audioport cho” và chọn “Đầu vào”. Sửa đổi lần cuối: 2025-01-22 17:01

Hai câu nào mô tả các thiết bị trung gian? (Chọn hai.) Thiết bị trung gian tạo ra nội dung dữ liệu. Các thiết bị trung gian làm thay đổi nội dung dữ liệu. Các thiết bị trung gian định hướng đường dẫn của dữ liệu. Các thiết bị trung gian kết nối từng máy chủ với mạng. Các thiết bị trung gian bắt đầu quá trình đóng gói. Sửa đổi lần cuối: 2025-01-22 17:01

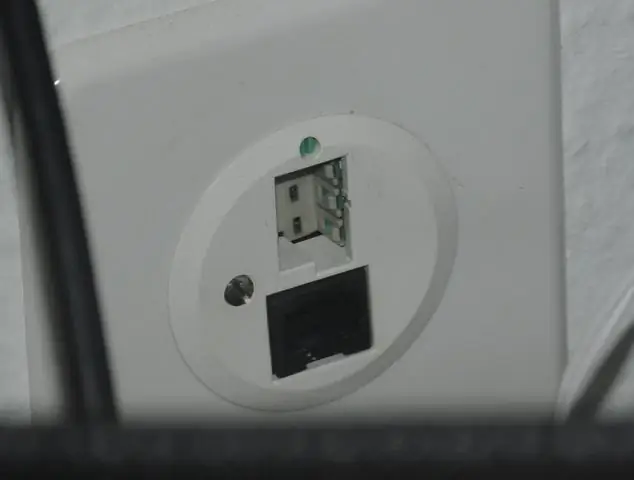

Từ Màn hình lựa chọn thiết bị, hãy chọn Y-cam Outdoor HD Pro. Nếu bạn đã có tài khoản, thì từ Bảng điều khiển máy ảnh, hãy chọn Thêm mới, sau đó chọn Y-cam Outdoor HD Pro. Cắm máy ảnh của bạn vào nguồn điện bằng cáp nguồn được cung cấp, sau đó kết nối máy ảnh với bộ định tuyến của bạn bằng cáp Ethernet. Sửa đổi lần cuối: 2025-06-01 05:06

Để tạo một khối tiêu đề Bắt đầu một bản vẽ mới trống. Vẽ đường viền bản vẽ của bạn bằng các lệnh và đối tượng AutoCAD tiêu chuẩn. Nhập ATTDEF tại dấu nhắc lệnh để chèn các đối tượng định nghĩa thuộc tính. Nhập tên Thẻ, ví dụ: DESC1, DESC2, SHEET, SHEET_TOTAL. Đặt bất kỳ thuộc tính và giá trị định nghĩa thuộc tính nào khác. Chọn OK. Sửa đổi lần cuối: 2025-01-22 17:01

Dưới đây là các bước bạn cần làm theo để bắt đầu vớiWhatsApp trên Windows Phone 8.1 trở lên: Tải xuống và cài đặt WhatsApp trên điện thoại của bạn. Cài đặt WhatsApp bằng cách khai thác nó và làm theo lời khuyên. Sau khi cài đặt, hãy nhấn vào 'WhatsApp' Một danh sách 'Điều khoản và điều kiện' sẽ bật lên trên màn hình. Sửa đổi lần cuối: 2025-01-22 17:01

Các cá nhân và gia đình (tối đa 5 dòng) hiện đang theo hợp đồng trả sau tại nhà cung cấp dịch vụ hiện tại của họ (bao gồm AT&T, Sprint hoặc Verizon) và muốn chuyển sang T-Mobile có thể tận dụng ưu đãi hoàn lại Phí chấm dứt sớm (ETF). Sửa đổi lần cuối: 2025-01-22 17:01

Nghiên cứu triển khai mạng Bước đầu tiên trong việc triển khai mạng dữ liệu mới hoặc nâng cấp / mở rộng mạng đã có là hiểu nhu cầu và khả năng tài chính của khách hàng để cung cấp giải pháp đáng tin cậy và hiệu quả nhất, với tiềm năng phát triển trong tương lai. Sửa đổi lần cuối: 2025-01-22 17:01

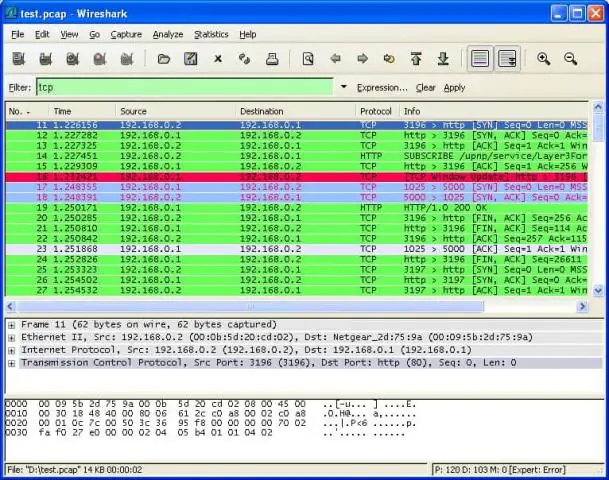

Phần mở rộng tệp pcap chủ yếu được liên kết vớiWireshark; một chương trình được sử dụng để phân tích mạng. Tệp tóm tắt là tệp dữ liệu được tạo bằng chương trình và chúng chứa dữ liệu gói của mạng. Các tệp này chủ yếu được sử dụng để phân tích các đặc điểm mạng của dữ liệu chứng chỉ. Sửa đổi lần cuối: 2025-01-22 17:01

Xuất các mục từ chuỗi khóa Trong ứng dụng Truy cập chuỗi khóa trên máy Mac của bạn, hãy chọn các mục bạn muốn xuất trong cửa sổ Truy cập chuỗi khóa. Chọn Tệp> Xuất Mục. Chọn một vị trí để lưu các mục chuỗi khóa của bạn, nhấp vào menu bật lên Định dạng tệp, sau đó chọn loại tệp. Nhấp vào để lưu. nhập mật khẩu. Sửa đổi lần cuối: 2025-01-22 17:01

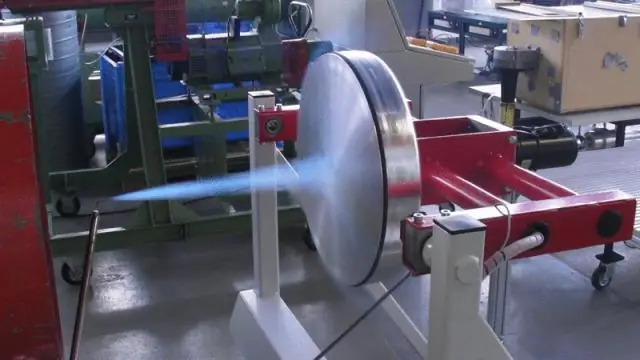

Đồng hồ đo điện là một công cụ rất chính xác để đo lượng điện bạn sử dụng. Nếu bạn nhìn qua vỏ kính, bạn sẽ thấy một đĩa kim loại quay. Nó quay tương ứng với lượng điện đang được sử dụng tại thời điểm đó. Sửa đổi lần cuối: 2025-01-22 17:01

Trung tâm của máy ảnh kỹ thuật số là cảm biến hình ảnh CCD hoặc aCMOS. Máy ảnh kỹ thuật số, một phần được tháo rời. Thấu kính (phía dưới bên phải) bị loại bỏ một phần, nhưng cảm biến (phía trên) vẫn chụp ảnh, như được thấy trên màn hình LCD (phía dưới bên trái). Sửa đổi lần cuối: 2025-01-22 17:01

Tạo hạt khô là một quá trình mà các hạt được hình thành mà không cần sự hỗ trợ của bất kỳ dung dịch lỏng nào. Quá trình này được sử dụng nếu các thành phần được tạo hạt nhạy cảm với độ ẩm hoặc nhiệt. Nén được sử dụng để làm đặc bột và tạo thành hạt. Sửa đổi lần cuối: 2025-01-22 17:01

Chính sách phát hành là một phần của quy trình quản lý phát hành. Chính sách phát hành trong một nhà cung cấp dịch vụ CNTT nhằm giúp lập kế hoạch và hỗ trợ chuyển đổi. Có một số tiêu chí mà chính sách phát hành phải đáp ứng theo quy trình quản lý phát hành. Sửa đổi lần cuối: 2025-01-22 17:01

Cách chính xác để so sánh các bản đồ về giá trị-bình đẳng là: Kiểm tra xem các bản đồ có cùng kích thước hay không (!) Lấy bộ khóa từ một bản đồ. Đối với mỗi khóa từ tập hợp mà bạn đã truy xuất, hãy kiểm tra xem giá trị được truy xuất từ mỗi bản đồ cho khóa đó có giống nhau không (nếu khóa không có trong một bản đồ, đó là lỗi hoàn toàn bình đẳng). Sửa đổi lần cuối: 2025-01-22 17:01

Lớp ngữ nghĩa là một đại diện kinh doanh của dữ liệu công ty giúp người dùng cuối truy cập dữ liệu một cách tự chủ bằng cách sử dụng các thuật ngữ kinh doanh phổ biến. Lớp ngữ nghĩa ánh xạ dữ liệu phức tạp thành các thuật ngữ kinh doanh quen thuộc như sản phẩm, khách hàng hoặc doanh thu để cung cấp một cái nhìn thống nhất, tổng hợp về dữ liệu trong toàn tổ chức. Sửa đổi lần cuối: 2025-01-22 17:01

Các dịch vụ AWS chính Dịch vụ AWS cần thiết cho hoạt động Xuất sắc là AWS CloudFormation, bạn có thể sử dụng dịch vụ này để tạo các mẫu dựa trên các phương pháp hay nhất. Điều này cho phép bạn cung cấp tài nguyên một cách có trật tự và nhất quán từ quá trình phát triển của bạn thông qua môi trường sản xuất. Sửa đổi lần cuối: 2025-01-22 17:01

Tối ưu hóa truy vấn là một phần của quy trình truy vấn, trong đó hệ thống cơ sở dữ liệu so sánh các chiến lược truy vấn khác nhau và chọn chiến lược truy vấn có chi phí dự kiến ít nhất. Trình tối ưu hóa ước tính chi phí của từng phương pháp xử lý truy vấn và chọn phương pháp có ước tính thấp nhất. Hiện tại, hầu hết các hệ thống sử dụng. Sửa đổi lần cuối: 2025-01-22 17:01

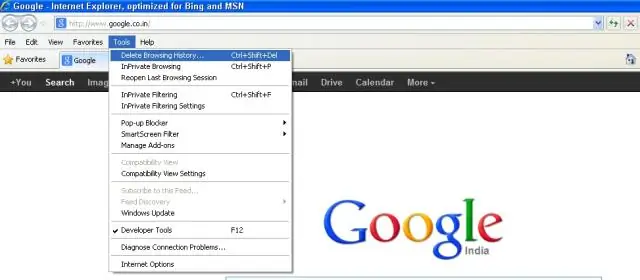

Internet Explorer Nhấp vào nút 'Cài đặt' trong phần Danh sách duyệt web để mở cửa sổ 'Cài đặt tệp Internet và danh sách tạm thời'. Nhấp vào nút 'Xem tệp' trong phần Tệp Internet Tạm thời để mở bộ đệm ẩn trang Internet trong Windows Explorer và xem các trang và đối tượng được lưu trong bộ nhớ cache. Sửa đổi lần cuối: 2025-01-22 17:01

Nếu trước đây bạn có số Google Voice đang hoạt động và bạn có thể gửi và nhận tin nhắn SMS thành công, nhưng bây giờ tin nhắn không gửi được thì: Nếu Google từ chối kháng nghị của bạn, bạn không thể làm gì khác. Bạn không thể sử dụng Google Voice nữa. Sửa đổi lần cuối: 2025-01-22 17:01

Loại ràng buộc địa chỉ đầu tiên là ràng buộc địa chỉ thời gian biên dịch. Điều này phân bổ một không gian trong bộ nhớ cho mã máy của một máy tính khi chương trình được biên dịch thành tệp nhị phân không thể thực thi. Liên kết địa chỉ phân bổ địa chỉ alogical đến điểm bắt đầu của bộ nhớ phân đoạn nơi mã đối tượng được lưu trữ. Sửa đổi lần cuối: 2025-01-22 17:01

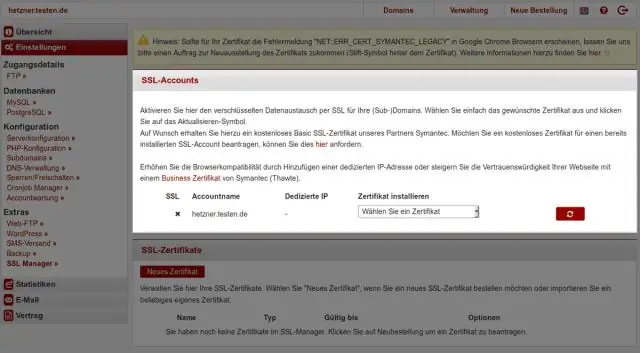

Bạn có thể cài đặt nhiều chứng chỉ SSL trên một miền, nhưng trước hết hãy thận trọng. Rất nhiều người muốn biết liệu bạn có thể cài đặt nhiều chứng chỉ SSL trên một tên miền hay không. Câu trả lời là có. Và có rất nhiều trang web làm. Sửa đổi lần cuối: 2025-01-22 17:01

Làm thế nào để chuyển đổi một PFX thành riêng biệt. Chìa khóa/. tệp crt Đã cài đặt OpenSSL - khởi động nó từ thư mục Bin. Bắt đầu dấu nhắc lệnh và cd vào thư mục chứa của bạn. tệp pfx. Đầu tiên, gõ lệnh đầu tiên để giải nén khóa cá nhân: Trích xuất chứng chỉ: Như tôi đã đề cập trong phần giới thiệu của bài viết này, đôi khi bạn cần phải có một mã không được mã hóa. Sửa đổi lần cuối: 2025-01-22 17:01

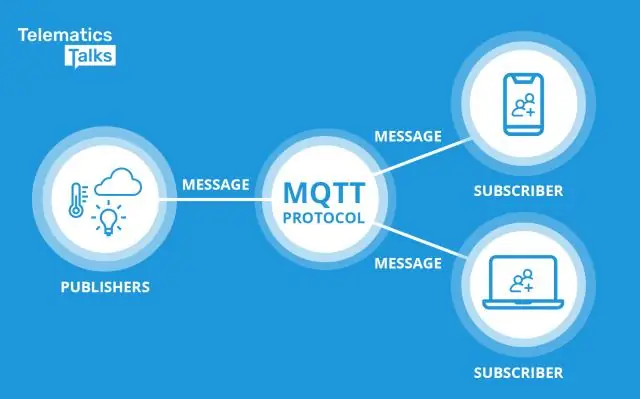

Các chủ đề. Trong MQTT, chủ đề từ đề cập đến một chuỗi UTF-8 mà nhà môi giới sử dụng để lọc thông báo cho từng máy khách được kết nối. Chủ đề bao gồm một hoặc nhiều cấp độ chủ đề. Mỗi cấp chủ đề được phân tách bằng dấu gạch chéo lên (dấu phân cách cấp chủ đề). So với hàng đợi tin nhắn, các chủ đề MQTT rất nhẹ. Sửa đổi lần cuối: 2025-01-22 17:01

Nghiên cứu điển hình (CSR) xử lý một trường hợp riêng lẻ (ví dụ: với một xã hội, chế độ, đảng phái, nhóm, cá nhân hoặc sự kiện riêng lẻ) và tìm cách hiểu trường hợp này một cách thấu đáo về cấu trúc, động lực và bối cảnh của nó (cả hai diachronic và đồng bộ). Sửa đổi lần cuối: 2025-01-22 17:01

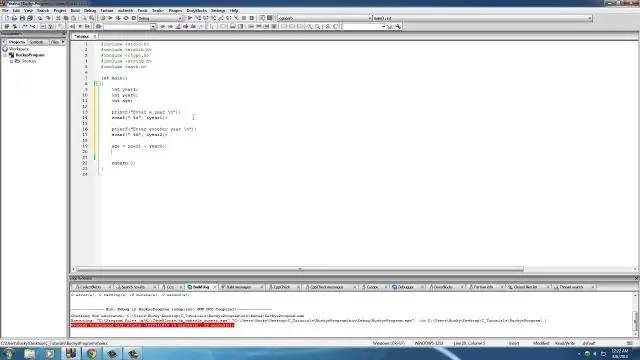

Hàm abs () trong C trả về giá trị tuyệt đối của một số nguyên. Giá trị tuyệt đối của một số luôn dương. Chỉ các giá trị số nguyên được hỗ trợ trong tệp tiêu đề C. h”hỗ trợ hàm abs () trong ngôn ngữ C. Sửa đổi lần cuối: 2025-01-22 17:01

Phương thức remove (Object O) được sử dụng để loại bỏ một phần tử cụ thể khỏi một Tập hợp. Tham số: Tham số O thuộc loại phần tử được duy trì bởi Tập hợp này và chỉ định phần tử bị xóa khỏi Tập hợp. Giá trị trả về: Phương thức này trả về giá trị True nếu phần tử được chỉ định có trong Tập hợp, nếu không, nó trả về giá trị False. Sửa đổi lần cuối: 2025-01-22 17:01

Các lược đồ XML có thể mở rộng được, vì chúng được viết bằng XML. Sửa đổi lần cuối: 2025-01-22 17:01

Quản lý lỗ hổng bảo mật là hoạt động chủ động tìm kiếm và sửa chữa các điểm yếu tiềm ẩn trong an ninh mạng của một tổ chức. Mục tiêu cơ bản là áp dụng các bản sửa lỗi này trước khi kẻ tấn công có thể sử dụng chúng để gây ra vi phạm an ninh mạng. Sửa đổi lần cuối: 2025-01-22 17:01