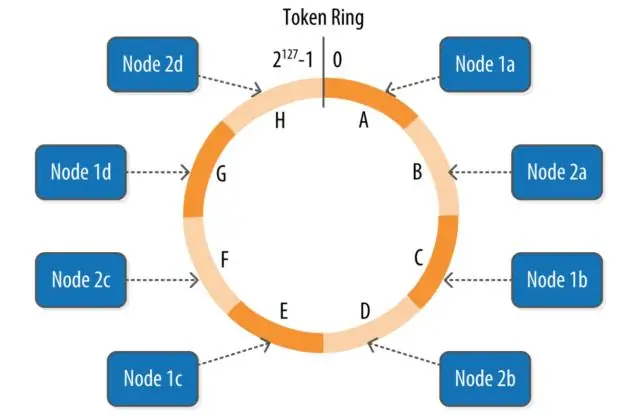

Mã thông báo trong Cassandra là giá trị Hash. Khi bạn cố gắng chèn dữ liệu vào Cassandra, nó sẽ sử dụng một thuật toán để băm khóa chính (là sự kết hợp của khóa phân vùng và cột phân cụm của bảng). Phạm vi mã thông báo cho dữ liệu là 0 - 2 ^ 127. Mỗi nút trong một cụm Cassandra, hoặc "vòng", được cấp một mã thông báo ban đầu. Sửa đổi lần cuối: 2025-01-22 17:01

Có, bảo hành máy tính của Apple là quốc tế. HẠN CHẾ QUAN TRỌNG ĐỐI VỚI DỊCH VỤ TRUYỀN HÌNH iPHONE, iPAD ANDAPPLE. Apple có thể hạn chế dịch vụ bảo hành cho iPhone, iPad và Apple TV ở quốc gia mà Apple hoặc các Nhà phân phối được ủy quyền ban đầu đã bán dịch vụ này. Sửa đổi lần cuối: 2025-01-22 17:01

Dbconfig. tệp xml (nằm ở thư mục gốc JIRA của bạn) xác định tất cả các chi tiết cho kết nối cơ sở dữ liệu của JIRA. Tệp này thường được tạo bằng cách chạy trình hướng dẫn thiết lập JIRA trên các bản cài đặt mới của JIRA hoặc bằng cách định cấu hình kết nối cơ sở dữ liệu bằng công cụ cấu hình JIRA. Sửa đổi lần cuối: 2025-01-22 17:01

Skytap để cung cấp dịch vụ Azure tự phục vụ, nhiều người thuê hỗ trợ tất cả các Hệ điều hành Power của IBM bao gồm AIX, IBM i và Linux. Sửa đổi lần cuối: 2025-01-22 17:01

Việc làm mát chậm và liên tục 35 ° C mỗi giờ đảm bảo làm mát đồng đều các vùng lõi và bề mặt, do đó ngăn ngừa sự hình thành lực căng mới trong khi cả cấu trúc vi mô và độ bền cơ học của vật liệu vẫn không thay đổi. Sửa đổi lần cuối: 2025-01-22 17:01

Vì vậy, hãy bắt đầu với bản phát hành gần đây nhất của Selenium Webdriver, là phiên bản 3.0. Có rất nhiều tính năng mới được giới thiệu trong phiên bản này. Nó chủ yếu tập trung vào việc tách API cốt lõi khỏi việc triển khai trình điều khiển máy khách. Sửa đổi lần cuối: 2025-01-22 17:01

ASUS Smart Gesture là một bàn di chuột thông minh giúp bạn điều khiển các cử chỉ chính xác hơn bao gồm chạm, cuộn, kéo, nhấp, v.v. Sửa đổi lần cuối: 2025-01-22 17:01

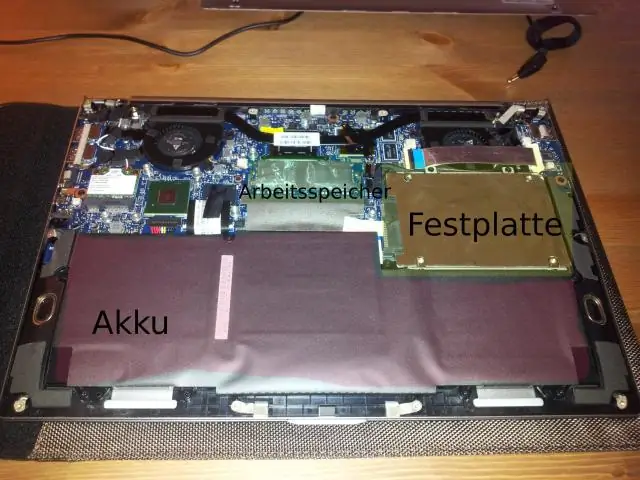

Truy cập ngẫu nhiên đề cập đến khả năng truy cập dữ liệu một cách ngẫu nhiên. Ngược lại với truy cập ngẫu nhiên là truy cập tuần tự. Để đi từ điểm A đến điểm Z trong hệ thống truy cập tuần tự, bạn phải đi qua tất cả các điểm can thiệp. Trong hệ thống truy cập ngẫu nhiên, bạn có thể chuyển trực tiếp đến điểm Z. Sửa đổi lần cuối: 2025-01-22 17:01

Nhấn các phím Shift + Control + Option ở phía bên trái của bàn phím và nút Nguồn, và giữ tất cả chúng xuống. Thả tất cả bốn nút cùng một lúc, sau đó nhấn nút Nguồn để bật Macon. Trên MacBook có pin rời, hãy rút Mac khỏi nguồn điện và tháo pin. Sửa đổi lần cuối: 2025-01-22 17:01

Dưới đây là 10 camera an ninh không dây tốt nhất năm 2020: Arlo Pro 3: Camera không dây tốt nhất. Wyze Cam Pan: Máy ảnh giá rẻ trong nhà tốt nhất. Canary Pro: Camera gia đình thông minh tốt nhất. Google Nest Cam IQ Indoor: Máy ảnh công nghệ cao tốt nhất. Sửa đổi lần cuối: 2025-01-22 17:01

SAN FRANCISCO (KGO) - Một chương trình Ngắt điện khác của PG&E đang ảnh hưởng đến hàng nghìn khách hàng ở Vịnh Bắc. Việc ngừng hoạt động dự kiến sẽ ảnh hưởng đến ít nhất 50.000 khách hàng trên khắp Bắc California. Dưới đây là danh sách tất cả các quận, thành phố và khách hàng dự kiến sẽ bị ảnh hưởng bởi sự cố mất điện vào Thứ Tư. Sửa đổi lần cuối: 2025-01-22 17:01

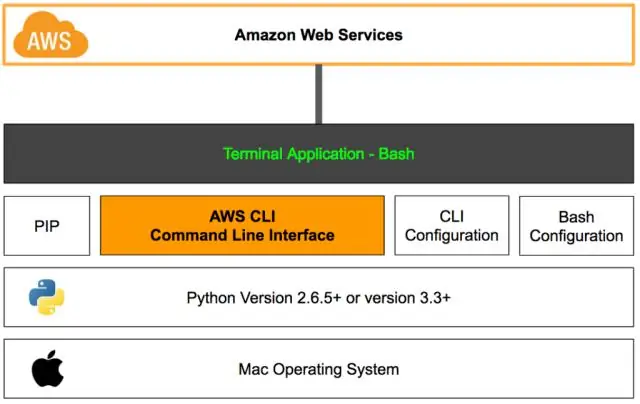

AWS CLI phiên bản 2 là phiên bản chính mới nhất của AWS CLI và hỗ trợ tất cả các tính năng mới nhất. Một số tính năng được giới thiệu trong phiên bản 2 không tương thích ngược với phiên bản 1 và bạn phải nâng cấp để truy cập các tính năng đó. AWS CLI phiên bản 2 chỉ có sẵn để cài đặt dưới dạng trình cài đặt đi kèm. Sửa đổi lần cuối: 2025-01-22 17:01

Audacity Tải xuống và cài đặt Audacity. Nhấp vào Chỉnh sửa, Mở, chọn tệp để nén và nhấp vàoOK. Nhấp vào Tỷ lệ dự án và chọn một giá trị thấp hơn. Nhấp vào mũi tên thả xuống bên cạnh tên của tệp âm thanh và chọn Split Stereo Track, chọn Mono bằng cách nhấp vào menu thả xuống bên cạnh hai bản nhạc. Sửa đổi lần cuối: 2025-01-22 17:01

Tích hợp liên tục và Phân phối liên tục là các quy trình trong đó nhóm phát triển của bạn liên quan đến các thay đổi mã thường xuyên được đẩy trong nhánh chính trong khi đảm bảo rằng nó không ảnh hưởng đến bất kỳ thay đổi nào được thực hiện bởi các nhà phát triển làm việc song song. Sửa đổi lần cuối: 2025-01-22 17:01

Để thoát khỏi bảng điều khiển virsh từ lời nhắc trình bao trên Linux: Để thoát khỏi phiên bảng điều khiển virsh, hãy nhập CTRL + Shift, sau đó là]. Sửa đổi lần cuối: 2025-01-22 17:01

Ghi nhật ký không đồng bộ có thể cải thiện hiệu suất ứng dụng của bạn bằng cách thực hiện các hoạt động I / O trong một chuỗi riêng biệt. Log4j 2 thực hiện một số cải tiến trong lĩnh vực này. Bộ ghi không đồng bộ là một bổ sung mới trong Log4j 2. Mục đích của chúng là quay trở lại từ lệnh gọi đến Bộ ghi. Sửa đổi lần cuối: 2025-01-22 17:01

Sao chép ảnh vào một thư mục trên máy tính của bạn, sau đó rút đầu đọc thẻ SIM ra khỏi máy tính. Cắm iPhone của bạn vào cổng USB. Điện thoại sẽ được công nhận là một thiết bị lưu trữ USB. Mở thư mục 'Ảnh' của iPhone và kéo ảnh bạn đã lưu ở Bước 4 vào thư mục. Sửa đổi lần cuối: 2025-01-22 17:01

RFC 7159 được xuất bản vào tháng 3 năm 2014 và cập nhật RFC 4627. Điều này có nghĩa là với RFC 7159, “null” (cũng như “true” và “false”) trở thành văn bản JSON hợp lệ. Vì vậy, giá trị tuần tự hóa văn bản JSON của một đối tượng null thực sự là “null”. Thật không may, không phải tất cả trình phân tích cú pháp / giải mã JSON đều hỗ trợ phân tích cú pháp chuỗi “null”. Sửa đổi lần cuối: 2025-01-22 17:01

Tất cả những gì bạn cần làm là chụp một vài bức ảnh ở chế độ inburst (nhấn giữ nút chụp trong khi chụp ảnh aphoto) và sau đó nhập bộ ảnh vào Burstio. Bạn có thể chỉnh sửa độ dài, sau đó xuất dưới dạng GIF động hoặc video. Sửa đổi lần cuối: 2025-01-22 17:01

'Backset' là khoảng cách từ mặt trước của khóa đến tâm của trục xoay như hình dưới đây. Hầu hết TẤT CẢ các khóa và chốt hình ống trong nước đều được cung cấp với chiều dài dây lưng 44mm hoặc 57mm. Chúng tương đương với kích thước trường hợp là 2,1 / 2 'hoặc 3' trong các phép đo hệ Anh. Tủ khóa thương mại (DIN) là thiết bị đặt lưng 60mm. Sửa đổi lần cuối: 2025-01-22 17:01

Một công tắc trung gian có thể được sử dụng như một công tắc một chiều hoặc hai chiều (nhưng đắt hơn, vì vậy thường sẽ không được sử dụng cho việc này). Công tắc hai chiều có thể được sử dụng làm công tắc một chiều hoặc công tắc hai chiều. Chúng thường được sử dụng như cả hai. Sửa đổi lần cuối: 2025-01-22 17:01

Tổng quat. Phân phối Anaconda đi kèm với 1.500 gói được chọn từ PyPI cũng như gói chung cư và trình quản lý môi trường ảo. Nó cũng bao gồm GUI, Anaconda Navigator, như một sự thay thế đồ họa cho giao diện dòng lệnh (CLI). Sửa đổi lần cuối: 2025-01-22 17:01

S (setuid) có nghĩa là đặt ID người dùng khi thực thi. Nếu bit setuid được bật trên một tệp, người dùng thực thi tệp thực thi đó sẽ nhận được quyền của cá nhân hoặc nhóm sở hữu tệp. Sửa đổi lần cuối: 2025-01-22 17:01

Nền tảng dữ liệu Hortonworks (HDP) là bản phân phối Apache Hadoop mã nguồn mở, sẵn sàng cho doanh nghiệp, giàu tính bảo mật dựa trên kiến trúc tập trung (YARN). HDP giải quyết nhu cầu dữ liệu ở trạng thái nghỉ, cung cấp năng lượng cho các ứng dụng của khách hàng trong thời gian thực và cung cấp các phân tích mạnh mẽ giúp đẩy nhanh quá trình ra quyết định và đổi mới. Sửa đổi lần cuối: 2025-01-22 17:01

Phương pháp dễ nhất để kiếm tiền trênCointiply là sử dụng vòi. Trên Trang tổng quan của bạn, hãy nhấp vào nút hành động “Roll & Win” và giải Captcha. Bạn có thể quay một lần mỗi giờ và có cơ hội giành được tới 100 000Coins! Bạn nhận được tiền thưởng là 35 xu nếu bạn quay số mở đầu. Sửa đổi lần cuối: 2025-01-22 17:01

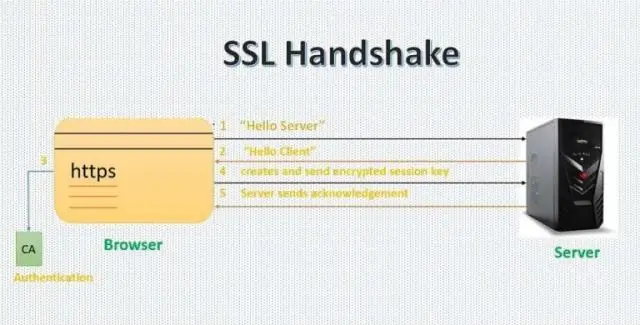

Cái bắt tay trong Socket.IO cũng giống như bất kỳ cái bắt tay nào khác liên quan đến công nghệ thông tin. Đó là quá trình thương lượng, trong Socket. Trường hợp của IO, quyết định liệu khách hàng có thể kết nối hay không, và nếu không, sẽ từ chối kết nối. Sửa đổi lần cuối: 2025-01-22 17:01

Mac Lethal vừa là một rapper kỹ thuật điêu luyện ngớ ngẩn, vừa là một kẻ ngốc nghếch không ăn năn, điều đó có nghĩa là anh ấy giỏi trong các pha nguy hiểm như thể hiện liên tiếp vài chục phong cách rap hoặc đọc nhanh về cách nấu bánh kếp trong khi nấu bánh kếp. Sửa đổi lần cuối: 2025-01-22 17:01

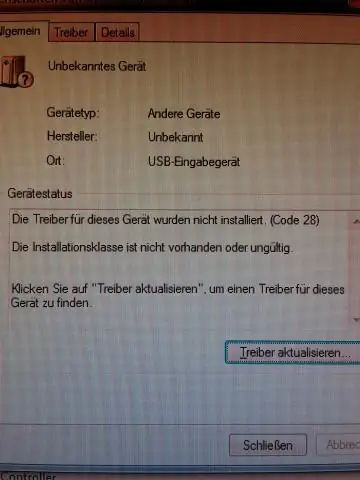

HID = Thiết bị giao diện người (Thường được sử dụng để chỉ các thiết bị ngoại vi như bàn phím và chuột) Tôi đoán từ đó bạn có thể biết rằng Thiết bị tuân thủ HID rất có thể sẽ là một số thiết bị đầu vào hoặc những thiết bị khác mà bạn đã kết nối với máy tính của mình. Sửa đổi lần cuối: 2025-01-22 17:01

Đánh giá mã là gì? Đánh giá mã, hoặc Đánh giá mã ngang hàng, là hành động triệu tập có ý thức và có hệ thống với các lập trình viên đồng nghiệp của mình để kiểm tra lỗi của nhau về mã của nhau và đã nhiều lần được chứng minh là có thể đẩy nhanh và hợp lý hóa quá trình phát triển phần mềm như một số phương pháp khác có thể. Sửa đổi lần cuối: 2025-06-01 05:06

Khả năng tuần tự hóa xung đột được xác định bằng cách tương đương với lịch trình nối tiếp (không có giao dịch chồng chéo) với các giao dịch giống nhau, sao cho cả hai lịch trình có cùng một tập hợp các cặp hoạt động xung đột được sắp xếp theo thứ tự thời gian tương ứng (quan hệ ưu tiên giống nhau của các hoạt động xung đột tương ứng). Sửa đổi lần cuối: 2025-01-22 17:01

Creo được sử dụng trong nhiều ngành công nghiệp bao gồm ô tô, hàng không vũ trụ, thiết bị công nghiệp, máy móc hạng nặng, công nghệ cao và các loại khác. Sửa đổi lần cuối: 2025-01-22 17:01

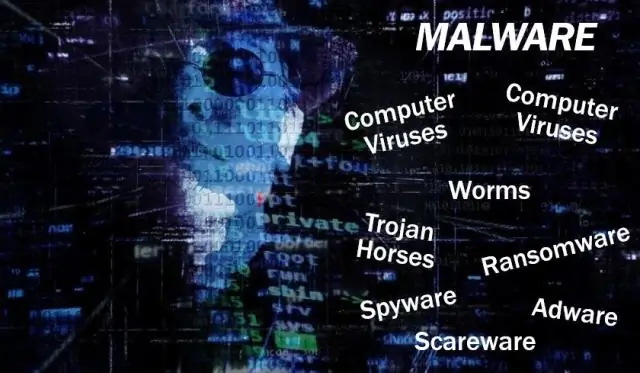

Phần mềm độc hại là một từ gọi tắt của “phần mềm độc hại”. Ví dụ về phần mềm độc hại phổ biến bao gồm vi rút, sâu, vi rút Trojan, phần mềm gián điệp, phần mềm quảng cáo và ransomware. Sửa đổi lần cuối: 2025-01-22 17:01

Thay đổi tên người dùng GitHub của bạn Ở góc trên bên phải của trang bất kỳ, nhấp vào ảnh hồ sơ của bạn, sau đó nhấp vào Cài đặt. Trong thanh bên bên trái, nhấp vào Cài đặt tài khoản. Trong phần 'Thay đổi tên người dùng', nhấp vào Thay đổi tên người dùng. Sửa đổi lần cuối: 2025-01-22 17:01

Autodesk Inventor là một phần mềm thiết kế mô hình hóa rắn cơ học 3D được phát triển bởi Autodesk để tạo ra các mẫu kỹ thuật số 3D. Nó được sử dụng để thiết kế cơ khí 3D, giao tiếp thiết kế, tạo dụng cụ và mô phỏng sản phẩm. Sửa đổi lần cuối: 2025-01-22 17:01

Tùy chọn cơ sở dữ liệu READ_COMMITTED_SNAPSHOT xác định hành vi của mức cách ly READ COMMITTED mặc định khi bật tính năng cô lập ảnh chụp nhanh trong cơ sở dữ liệu. Nếu bạn không chỉ định rõ ràng READ_COMMITTED_SNAPSHOT ON, READ COMMITTED được áp dụng cho tất cả các giao dịch ngầm định. Sửa đổi lần cuối: 2025-01-22 17:01

Hình dạng kim cương được tạo ra bằng cách in một hình tam giác và sau đó là một hình tam giác ngược. Điều này được thực hiện bằng cách sử dụng các vòng lặp for lồng nhau. Sửa đổi lần cuối: 2025-01-22 17:01

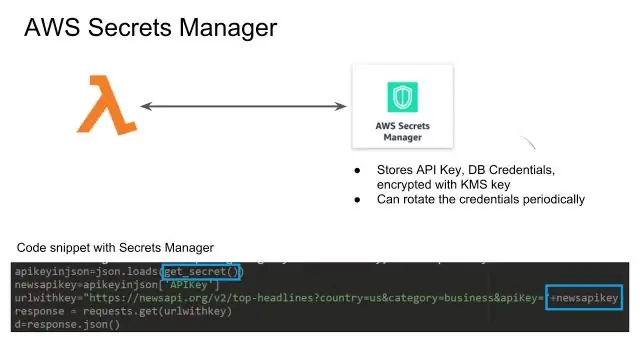

AWS Secrets Manager là dịch vụ quản lý bí mật giúp bạn bảo vệ quyền truy cập vào các ứng dụng, dịch vụ và tài nguyên CNTT của mình. Dịch vụ này cho phép bạn dễ dàng xoay vòng, quản lý và truy xuất thông tin đăng nhập cơ sở dữ liệu, khóa API và các bí mật khác trong suốt vòng đời của chúng. Sửa đổi lần cuối: 2025-01-22 17:01

SPD được thiết kế để hạn chế quá điện áp quá độ có nguồn gốc khí quyển và chuyển hướng sóng dòng điện xuống đất, để giới hạn biên độ của quá áp này đến một giá trị không nguy hiểm cho việc lắp đặt điện và thiết bị đóng cắt và điều khiển điện. Sửa đổi lần cuối: 2025-01-22 17:01

May mắn thay, bạn có thể tự động loại bỏ các câu lệnh nhập không sử dụng. Từ các hành động ngữ cảnh (alt + enter), chọn 'Tối ưu hóa Nhập' và IntelliJ IDEA sẽ xóa tất cả các mục nhập không sử dụng khỏi mã. Sửa đổi lần cuối: 2025-01-22 17:01

Cách biến ảnh thành tranh màu nước Mở tệp của bạn trong Photoshop và mở khóa BackgroundLayer. Chuyển đổi ảnh thành một đối tượng thông minh. Nhấp chuột phải vàoLayer 0 và chọn Convert to Smart Object. Mở Thư viện bộ lọc. Chuyển đến menu trên cùng và chọn Bộ lọc> Bộ lọc Bộ lọc. Chơi với các điều chỉnh. Sửa đổi lần cuối: 2025-01-22 17:01