- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:30.

- Sửa đổi lần cuối 2025-01-22 17:47.

Các lỗ hổng bảo mật phần mềm phổ biến nhất bao gồm:

- Thiếu mã hóa dữ liệu.

- Hệ điều hành tiêm lệnh.

- Chèn SQL.

- Tràn bộ nhớ.

- Thiếu xác thực cho chức năng quan trọng.

- Thiếu ủy quyền.

- Tải lên không hạn chế các loại tệp nguy hiểm.

- Phụ thuộc vào các đầu vào không đáng tin cậy trong một quyết định bảo mật.

Đơn giản như vậy, 4 loại lỗ hổng chính là gì?

Các loại lỗ hổng - Thể chất, Xã hội, Kinh tế, Phát triển Tính dễ bị tổn thương | Nghiên cứu Giám sát và Đánh giá.

Ngoài ra, các lỗ hổng hệ thống là gì? Tính dễ bị tổn thương là một thuật ngữ an ninh mạng đề cập đến một lỗ hổng trong một hệ thống mà có thể để nó mở để tấn công. MỘT sự dễ bị tổn thương cũng có thể đề cập đến bất kỳ loại điểm yếu nào trong máy tính hệ thống chính nó, trong một tập hợp các thủ tục, hoặc trong bất kỳ điều gì khiến bảo mật thông tin bị đe dọa.

Trong đó, 4 loại lỗ hổng chính trong an ninh mạng là gì?

Lỗ hổng bảo mật máy tính có thể gây hại cho năm các loại của chứng khoán hệ thống bao gồm: Độ tin cậy, tính bảo mật, tính toàn bộ, tính khả dụng và tính không thể phủ nhận.

Một số ví dụ về lỗ hổng bảo mật là gì?

Các ví dụ khác về tính dễ bị tổn thương bao gồm:

- Một điểm yếu trong tường lửa cho phép tin tặc xâm nhập vào mạng máy tính.

- Cửa không khóa tại các doanh nghiệp và / hoặc.

- Thiếu camera an ninh.

Đề xuất:

Cửa hàng hàng đầu của Apple ở đâu?

Apple cũng có một số cửa hàng hàng đầu trên toàn thế giới, được nhiều người coi là kỳ quan kiến trúc, bao gồm khối kính Đại lộ số 5 mang tính biểu tượng của hãng ở thành phố New York, vị trí Quảng trường Union ở trung tâm thành phố San Francisco và cửa hàng trên Phố Regent ở London, Anh

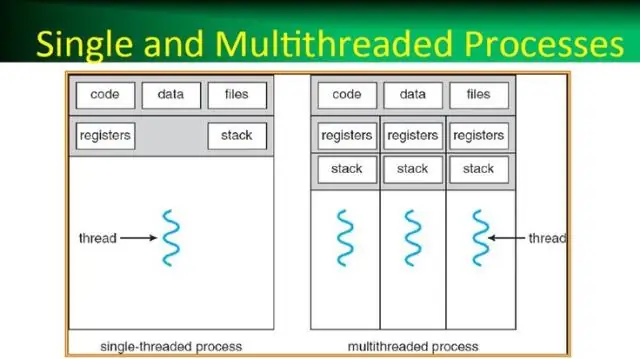

Quy trình trong hệ điều hành là gì một luồng trong hệ điều hành?

Nói một cách đơn giản nhất thì một tiến trình là một chương trình thực thi. Một hoặc nhiều luồng chạy trong ngữ cảnh của quy trình. Một luồng là đơn vị cơ bản mà hệ thống điều hành phân bổ thời gian của bộ xử lý. Threadpool chủ yếu được sử dụng để giảm số lượng luồng ứng dụng và cung cấp khả năng quản lý luồng công nhân

Hệ điều hành nào không phải là hệ điều hành của máy tính?

Python không phải là một hệ điều hành; nó là một ngôn ngữ lập trình cấp cao. Windows là một phần của hệ điều hành dành cho máy tính cá nhân, nó cung cấp GUI (giao diện người dùng đồ họa). Linux là một hệ điều hành được sử dụng nền tảng phần cứng tổng quát

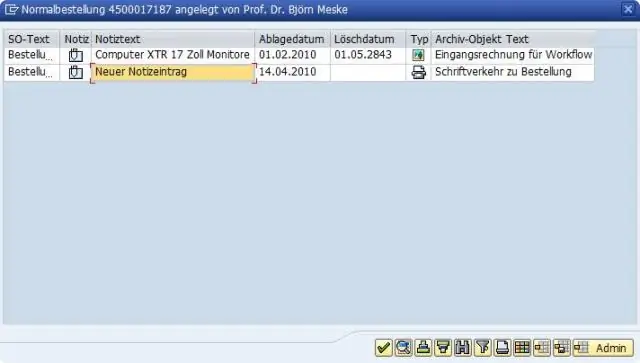

Cửa hàng hàng và cửa hàng cột trong SAP HANA là gì?

Trong bảng lưu trữ Cột, Dữ liệu được lưu trữ theo chiều dọc. Trong cơ sở dữ liệu thông thường, dữ liệu được lưu trữ trong cấu trúc dựa trên Hàng, tức là theo chiều ngang. SAP HANA lưu trữ dữ liệu trong cả cấu trúc dựa trên hàng và cột. Điều này cung cấp tối ưu hóa hiệu suất, tính linh hoạt và nén dữ liệu trong cơ sở dữ liệu HANA

Hệ điều hành là gì và nêu bốn chức năng chính của hệ điều hành?

Hệ điều hành (OS) là giao diện giữa người dùng máy tính và phần cứng máy tính. Hệ điều hành là một phần mềm thực hiện tất cả các tác vụ cơ bản như quản lý tệp, quản lý bộ nhớ, quản lý quy trình, xử lý đầu vào và đầu ra và điều khiển các thiết bị ngoại vi như ổ đĩa và máy in