- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:46.

Bảy giai đoạn của một cuộc tấn công mạng

- Bước một - Trinh sát. Trước khi khởi chạy một tấn công , tin tặc trước tiên xác định một mục tiêu dễ bị tấn công và khám phá những cách tốt nhất để khai thác nó.

- Bước hai - Vũ khí hóa.

- Bước ba - Giao hàng.

- Bước bốn - Khai thác.

- Bước năm - Cài đặt.

- Bước sáu - Ra lệnh và điều khiển.

- Bước bảy - Hành động theo mục tiêu.

Tương tự như vậy, các giai đoạn của một cuộc tấn công mạng là gì?

6 giai đoạn của một cuộc tấn công mạng nguy hiểm

- Trinh sát - Hình thành chiến lược tấn công.

- Quét - Tìm kiếm lỗ hổng.

- Khai thác - Bắt đầu cuộc tấn công.

- Bảo trì Truy cập - Thu thập càng nhiều dữ liệu càng tốt.

- Exfiltration - Đánh cắp dữ liệu nhạy cảm.

- Ngăn chặn Nhận dạng - Cải trang sự hiện diện để duy trì quyền truy cập.

Ngoài ra, 4 loại tấn công mạng là gì? 10 kiểu tấn công mạng phổ biến nhất

- Tấn công từ chối dịch vụ (DoS) và tấn công từ chối dịch vụ phân tán (DDoS).

- Tấn công Man-in-the-middle (MitM).

- Các cuộc tấn công lừa đảo trực tuyến và thương mại.

- Tấn công bằng lái xe.

- Tấn công bằng mật khẩu.

- Tấn công SQL injection.

- Tấn công tập lệnh trên nhiều trang web (XSS).

- Cuộc tấn công nghe lén.

Đơn giản như vậy, giai đoạn đầu tiên của một cuộc tấn công mạng là gì?

Trinh sát: Trong giai đoạn đầu sau đó tấn công vòng đời, mạng đối thủ lập kế hoạch cẩn thận phương pháp của họ tấn công . Họ nghiên cứu, xác định và lựa chọn các mục tiêu sẽ cho phép họ đạt được các mục tiêu của mình. Những kẻ tấn công thu thập tin tức thông qua các nguồn công khai, chẳng hạn như Twitter, LinkedIn và các trang web của công ty.

Điều gì xảy ra trong giai đoạn khảo sát của một cuộc tấn công mạng?

Các giai đoạn khảo sát Những kẻ tấn công sẽ sử dụng bất kỳ phương tiện nào có sẵn để tìm ra các lỗ hổng kỹ thuật, thủ tục hoặc vật lý mà chúng có thể cố gắng khai thác. Họ sẽ sử dụng thông tin nguồn mở như LinkedIn và Facebook, dịch vụ tìm kiếm / quản lý tên miền và phương tiện truyền thông xã hội.

Đề xuất:

Các giai đoạn và động lực công nghệ của sự phát triển cơ sở hạ tầng CNTT là gì?

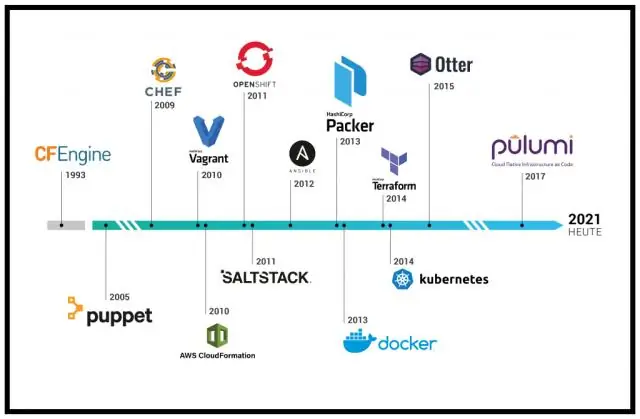

Các giai đoạn và động lực công nghệ của sự phát triển cơ sở hạ tầng CNTT là gì? Năm giai đoạn phát triển của cơ sở hạ tầng CNTT như sau: kỷ nguyên máy tính lớn, kỷ nguyên máy tính cá nhân, kỷ nguyên máy khách / máy chủ, kỷ nguyên điện toán doanh nghiệp và kỷ nguyên điện toán đám mây và di động

Các giai đoạn xâm nhập của mối đe dọa an ninh mạng là gì?

Có các giai đoạn khác nhau liên quan đến xâm nhập an ninh mạng là: Recon. Sự xâm nhập và liệt kê. Chèn phần mềm độc hại và di chuyển ngang

Một cuộc tấn công lừa đảo bằng giáo khác với một cuộc tấn công lừa đảo thông thường như thế nào?

Lừa đảo trực tuyến và lừa đảo trực tuyến là các hình thức tấn công email rất phổ biến được thiết kế để bạn thực hiện một hành động cụ thể - thường là nhấp vào một liên kết hoặc tệp đính kèm độc hại. Sự khác biệt giữa chúng chủ yếu là vấn đề nhắm mục tiêu. Email lừa đảo Spear được thiết kế cẩn thận để khiến một người nhận phản hồi

Botnet nào của Webcam đã thực hiện các cuộc tấn công DDoS lớn trong năm 2016?

Vào ngày 12 tháng 10 năm 2016, một cuộc tấn công từ chối dịch vụ phân tán (DDoS) quy mô lớn đã khiến phần lớn internet không thể truy cập được ở bờ biển phía đông Hoa Kỳ. Cuộc tấn công, mà ban đầu các nhà chức trách lo ngại là công việc của một quốc gia-nhà nước thù địch, trên thực tế là công việc của mạng botnet Mirai

Phân đoạn giải thích từng trường của phân đoạn TCP là gì?

Đơn vị truyền trong TCP được gọi là phân đoạn. Tiêu đề bao gồm số cổng nguồn và cổng đích, được sử dụng để ghép kênh / phân kênh dữ liệu từ / đến các ứng dụng lớp trên. Trường độ dài tiêu đề 4 bit chỉ định độ dài của tiêu đề TCP bằng các từ 32 bit