- Tác giả Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:55.

- Sửa đổi lần cuối 2025-01-22 17:46.

Các Quy tắc bảo mật . Các Quy tắc bảo mật yêu cầu các biện pháp bảo vệ hành chính, vật lý và kỹ thuật thích hợp để đảm bảo tính bí mật, tính toàn vẹn và Bảo vệ thông tin sức khỏe được bảo vệ điện tử.

Tương tự, người ta hỏi, quy tắc bảo mật Hipaa đề cập đến điều gì?

Các Quy tắc bảo mật HIPAA yêu cầu bác sĩ bảo vệ thông tin sức khỏe được bảo vệ, được lưu trữ điện tử của bệnh nhân (được gọi là “ePHI”) bằng cách sử dụng các biện pháp bảo vệ hành chính, vật lý và kỹ thuật thích hợp để đảm bảo tính bí mật, tính toàn vẹn và Bảo vệ của thông tin này.

Sau đó, câu hỏi đặt ra là quy tắc bảo mật đề cập đến loại thông tin sức khỏe nào? Các Quy tắc bảo mật bảo vệ một tập hợp con của thông tin được bảo vệ bởi Quyền riêng tư Luật lệ , tất cả đều có thể nhận dạng riêng lẻ thông tin sức khỏe một thực thể được bảo hiểm tạo, nhận, duy trì hoặc truyền dưới dạng điện tử. Các Quy tắc bảo mật gọi cái này thông tin “Điện tử được bảo vệ thông tin sức khỏe ”(E-PHI).

Mục đích của quy tắc bảo mật là gì?

Các mục đích của HIPAA do liên bang ủy quyền Quy tắc bảo mật là thiết lập các tiêu chuẩn quốc gia về bảo vệ thông tin y tế được bảo vệ điện tử. Cái này ghi bàn trở thành điều tối quan trọng khi nhu cầu tin học hóa, số hóa và tiêu chuẩn hóa chăm sóc sức khỏe đòi hỏi việc sử dụng hệ thống máy tính ngày càng tăng.

Ba tiêu chuẩn của Quy tắc Bảo mật Hipaa là gì?

Nói rộng ra, Quy tắc bảo mật HIPAA yêu cầu thực hiện số ba các loại biện pháp bảo vệ: 1) hành chính, 2) vật lý, và 3 ) kỹ thuật. Ngoài ra, nó còn đặt ra các yêu cầu tổ chức khác và cần phải ghi lại các quy trình tương tự như HIPAA Sự riêng tư Luật lệ.

Đề xuất:

Điều gì đóng vai trò như một lớp bảo mật bổ sung ở cấp mạng con trong VPC?

Mạng ACL (NACL) là lớp bảo mật tùy chọn cho VPC hoạt động như một bức tường lửa để kiểm soát lưu lượng truy cập vào và ra khỏi một hoặc nhiều mạng con. ACL mặc định cho phép tất cả lưu lượng đến và đi

Bạn sử dụng lệnh nào để thêm quy tắc vào Nhóm bảo mật ec2?

Để thêm quy tắc vào nhóm bảo mật bằng dòng lệnh ủy quyền-bảo mật-nhóm-nhập (AWS CLI) aws ec2 ủy quyền-bảo mật-nhóm-ingress --group-id security_group_id --protocol tcp - cổng 22 --cidr cidr_ip_range . Grant-EC2SecurityGroupIngress (Công cụ AWS dành cho Windows PowerShell)

Ảo hóa có tác động gì đến bảo mật?

LỢI ÍCH BẢO MẬT DO VIRTUALIZATION Lưu trữ tập trung được sử dụng trong môi trường ảo hóa ngăn chặn việc mất dữ liệu quan trọng nếu thiết bị bị mất, bị đánh cắp hoặc bị xâm phạm. Khi máy ảo và ứng dụng được cách ly đúng cách, chỉ một ứng dụng trên một hệ điều hành bị ảnh hưởng bởi cuộc tấn công

Sự khác biệt giữa công tắc đèn 2 chiều và đèn trung gian là gì?

Một công tắc trung gian có thể được sử dụng như một công tắc một chiều hoặc hai chiều (nhưng đắt hơn, vì vậy thường sẽ không được sử dụng cho việc này). Công tắc hai chiều có thể được sử dụng làm công tắc một chiều hoặc công tắc hai chiều. Chúng thường được sử dụng như cả hai

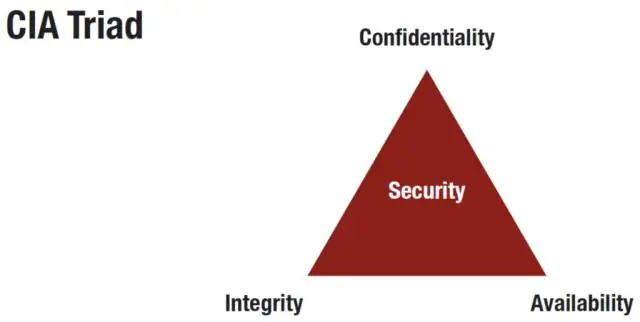

Tính toàn vẹn và tính khả dụng của tính bảo mật có liên quan gì đến bảo mật?

Tính bảo mật có nghĩa là dữ liệu, đối tượng và tài nguyên được bảo vệ khỏi bị xem và truy cập trái phép. Tính toàn vẹn có nghĩa là dữ liệu được bảo vệ khỏi những thay đổi trái phép để đảm bảo rằng dữ liệu đó là đáng tin cậy và chính xác. Tính khả dụng có nghĩa là người dùng được ủy quyền có quyền truy cập vào hệ thống và các tài nguyên mà họ cần